SSH là gì? Chi tiết A-Z về SSH cho người mới

Thịnh Văn Hạnh

25/02/2025

3955 Lượt xem

Chia sẻ bài viết

Trong lĩnh vực công nghệ thông tin, đặc biệt là quản trị hệ thống và mạng, thuật ngữ SSH xuất hiện thường xuyên. Vậy SSH là gì? Bài viết này BKNS sẽ giúp bạn hiểu rõ về giao thức SSH, cách thức hoạt động, ứng dụng và lợi ích của nó trong quản trị hệ thống.

Tóm Tắt Bài Viết

SSH là gì?

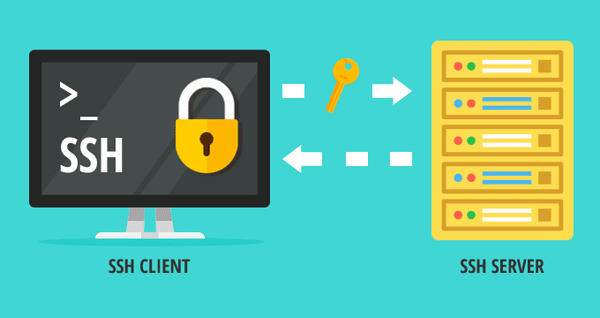

SSH (Secure Shell) là một giao thức mạng cho phép người dùng thiết lập kết nối an toàn đến một máy tính hoặc máy chủ từ xa. Server sẽ không bao giờ bị đánh cắp thông tin được truyền đi giữa máy chủ và máy tính nếu sử dụng SSH để kết nối VPS. Được phát triển vào năm 1995 bởi Tatu Ylönen, SSH cung cấp một kênh mã hóa để truyền dữ liệu, đảm bảo tính bảo mật và toàn vẹn của thông tin giữa hai thiết bị.

Người dùng có khả năng sử dụng để chuyển tập tin, chạy chương trình, chuyển tiếp khác kết nối TCP/IP bằng đường truyền đã được bảo mật. Hiện nay, những công cụ SSH phổ biến là: Bitvise SSH, OpenSSH và PuTTY.

Lợi ích của việc sử dụng SSH là gì?

Việc sử dụng SSH mang lại nhiều lợi ích vượt trội so với các giao thức truyền thống khác như Telnet hoặc FTP:

- Bảo mật cao: SSH sử dụng mã hóa mạnh (AES, RSA, ECDSA…) để bảo vệ dữ liệu, ngăn chặn các cuộc tấn công như nghe lén, giả mạo hoặc đánh cắp thông tin đăng nhập.

- Xác thực an toàn: SSH hỗ trợ cả xác thực bằng mật khẩu và xác thực bằng khóa công khai (Public Key Authentication), giúp nâng cao độ bảo mật, giảm thiểu nguy cơ bị tấn công brute-force.

- Mã hóa toàn bộ quá trình truyền dữ liệu: Mọi thao tác gửi lệnh, truyền file, hay điều khiển máy chủ từ xa đều được mã hóa hoàn toàn, đảm bảo dữ liệu không bị đánh cắp hoặc thay đổi trong quá trình truyền tải.

- Hạn chế truy cập trái phép: SSH cho phép quản trị viên giới hạn địa chỉ IP có thể truy cập, kiểm soát quyền hạn của từng người dùng và thiết lập firewall bảo vệ hệ thống khỏi các cuộc tấn công mạng.

- Hỗ trợ tự động hóa và quản lý server hiệu quả: SSH có thể kết hợp với các công cụ như Ansible, Chef, Puppet để tự động hóa việc quản trị hệ thống, triển khai phần mềm hoặc cấu hình máy chủ mà không cần can thiệp thủ công.

- Tương thích trên nhiều hệ điều hành: SSH được tích hợp sẵn trên hầu hết các hệ điều hành Linux, macOS và có thể dễ dàng cài đặt trên Windows, giúp việc quản lý hệ thống trở nên linh hoạt và thuận tiện.

Tóm lại, SSH là một công cụ không thể thiếu trong quản trị hệ thống và bảo mật mạng, giúp đảm bảo tính an toàn, bảo mật và hiệu quả trong việc điều khiển, truyền tải dữ liệu và tự động hóa các tác vụ quản trị.

Xem thêm: SSH và TELNET – Sự khác biệt giữa 2 giao thức mạng

Cách thức hoạt động của SSH là gì?

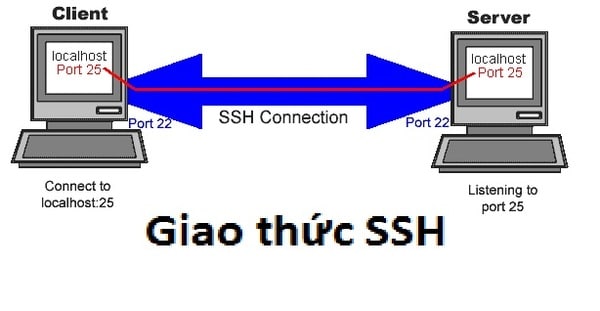

SSH hoạt động dựa trên mô hình client-server. Khi một client (máy tính của người dùng) muốn kết nối đến server (máy chủ từ xa), quá trình diễn ra như sau:

- Khởi tạo kết nối: Client gửi yêu cầu kết nối đến server thông qua cổng mặc định 22.

- Xác thực server: Server gửi khóa công khai (public key) của mình cho client để xác thực danh tính.

- Thiết lập phiên mã hóa: Sau khi xác thực server, cả hai thiết bị thỏa thuận về thuật toán mã hóa và thiết lập kênh truyền dữ liệu an toàn.

- Xác thực người dùng: Client cung cấp thông tin xác thực (mật khẩu hoặc khóa riêng tư) để server xác nhận quyền truy cập.

- Bắt đầu phiên làm việc: Sau khi xác thực thành công, người dùng có thể thực hiện các lệnh và thao tác trên server từ xa.

So sánh giữa SSL/TLS và SSH

Cả SSL/TLS và SSH đều là giao thức bảo mật giúp mã hóa dữ liệu khi truyền qua mạng, nhưng chúng có mục đích và cách sử dụng khác nhau.

SSL/TLS (Secure Sockets Layer / Transport Layer Security) chủ yếu được sử dụng để bảo vệ dữ liệu khi truyền giữa trình duyệt và máy chủ web, điển hình trong các giao dịch trực tuyến, website HTTPS hay truyền tải email. Nó đảm bảo rằng dữ liệu không bị đánh cắp hoặc thay đổi trong quá trình truyền.

Trong khi đó, SSH (Secure Shell) lại tập trung vào việc cung cấp kênh bảo mật để quản trị từ xa máy chủ, cho phép người dùng chạy lệnh, truyền tệp hoặc thiết lập kết nối an toàn giữa các hệ thống. Các giao thức SSH dựa vào một mã nhị phân đơn giản, dùng như một lớp an toàn cho SCP và SFTP chuyển tập tin, truy cập trong môi trường bảo mật và chuyển tiếp các kết nối cho những ứng dụng khác.

SSH được coi như một phiên bản đơn giản của TLS. Do SSH phát triển độc lập qua chứng chỉ X.509, (được hiểu là tiêu chí giao tiếp chuẩn bảo đảm bảo mật giữa máy chủ, máy khách và đường truyền) vì vậy SSH có thể kết nối máy khách và máy trạm một cách đáng tin cậy, nơi mà giao thức TLS kém bảo mật hơn.

Một điểm khác biệt lớn là SSL/TLS sử dụng chứng chỉ số để xác thực danh tính máy chủ và mã hóa dữ liệu, còn SSH thường sử dụng cặp khóa công khai – khóa riêng tư để xác thực người dùng và mã hóa phiên làm việc. Ngoài ra, SSL/TLS hoạt động chủ yếu ở tầng Transport (L4) của mô hình OSI, còn SSH hoạt động ở tầng Application (L7).

Tóm lại, SSL/TLS được dùng để bảo mật dữ liệu trên web và giao tiếp internet, còn SSH chủ yếu phục vụ cho quản trị hệ thống và truyền tải dữ liệu một cách an toàn giữa các thiết bị.

À, nếu bạn chưa biết các lệnh cơ bản trong SSH là gì, hãy tham khảo bài viết dưới đây ngay: Các lệnh cơ bản của SSH: Bạn có biết?

Độ an toàn bảo mật của SSH

SSH2 là SSH phiên bản 2, cung cấp dịch vụ máy chủ như:

- Xác thực khách hàng

- Xác minh dữ liệu toàn vẹn

- Mã hoá và xác thực

Máy chủ xác thực được thực hiện bằng ECDSA, RSA hoặc DSA thuật toán công khai mã hoá. Để xác minh toàn vẹn dữ liệu và mã hoá, vài thuật toán đã được đưa ra mà mỗi sản phẩm SSH có thể làm trong khoảng thời gian nhất định. Dùng khoá công khai, mật khẩu, chỉ một tài khoản được phép đăng nhập trong một thời điểm và những phương pháp khác để thực hiện xác thực khách hàng.

Giao thức SSH2 có những đặc điểm kỹ thuật đã được thông qua bởi một số người thực hiện độc lập và công khai. Khi sử dụng cũng như thực hiện đúng, các giao thức được cho là an toàn chống lại tất cả những cuộc tấn công mật mã được biết đến.

SSH hoạt động bởi 3 bước cơ bản là: định danh host, mã hoá và cuối cùng là chứng thực.

Bước 1. Định danh host được hiểu là máy khách – máy tính điều khiển, nhằm xác minh định danh của hệ thống tham gia làm việc SSH

- Quá trình trao đổi khoá được thực hiện qua việc định danh host. Từng máy điều khiển SSH có duy nhất một khoá định danh. Có 2 phần ở khoá là khoá công cộng (public) và khoá riêng tư.

- Khoá public được dùng bằng khoá công khai và chỉ có thể giải mã bằng khoá riêng nếu ở máy chủ có bất cứ thay đổi nào, như thay đổi của chương trình SSH, hệ điều hành thay đổi, thay đổi ở khoá định danh.

- Để đăng nhập vào máy chủ, người dùng sử dụng SSH, máy chủ cũng được thông báo về sự thay đổi này. Máy chủ sẽ gửi khoá công cộng của máy chủ khi một phiên làm việc SSH của hai hệ thống được bắt đầu. Mã hoá khoá và một khoá phiên ngẫu nhiên được tạo ra từ máy khách bằng khoá công cộng của máy chủ sau đấy gửi cho máy chủ.

- Bằng khoá riêng của mình máy chủ sẽ giải mã và sau đó nhận được khoá phiên. Khoá phiên này cũng đồng thời là khoá sử dụng với mục đích trao đổi dữ liệu giữa hai máy. Toàn bộ quá trình này cũng được coi như là các bước nhận diện máy khách và máy chủ. Kiểu mã hoá an toàn tập tin trên đường truyền này của SSH cũng giống với cơ chế của SSL.

Bước 2. Mã hoá dữ liệu bằng cách thiết lập kênh làm việc mã hoá

- Quá trình trao đổi dữ liệu hoạt động thông qua giải mã/mã hoá làm bước trung gian. Đây đồng nghĩa với việc dữ liệu nhận và gửi trên đường truyền đều được giải mã và mã hoá theo thoả thuận trước đây giữa khách và máy chủ. Máy khách sẽ thường được quyết định lựa chọn các cơ chế mã hoá.

- Ba cơ chế mã hoá thông dụng là: Blowfish, IDEA và 3DES. Máy khách và máy chủ trao đổi mã hoá cho nhau khi chọn cơ chế mã hoá. Việc trao đổi khoá mã hoá đó luôn được bảo mật thông qua định danh kín của các máy. Thông tin trên đường truyền trao đổi khó có thể bị giải mã và đánh cắp bởi vì những kẻ tấn công sẽ không biết khoá mã hoá.

- Sau đây là các thuật toán mã hoá:

- Blowfish: Bảo mật và tốc độ nhanh, các phương pháp mã hoá còn hạn chế nhưng vẫn đang được cải tiến

- Arcfour: Nhanh, có xảy ra vấn đề bảo mật

- 3DES: Được mặc định là phương pháp mã hoá cho SSH

- IDEA: Phương pháp này nhanh hơn 3DES, nhưng lại hoạt động chậm hơn Blowfih và Arcfour

Bước 3. Giải mã và chứng thực bằng cách xác minh quyền đăng nhập hệ thống của người dùng

- Ở 3 bước hoạt động của SSH thì đây là bước kết thúc. Tại đây, kênh trao đổi đã được bảo mật. Từng lượt truy cập và định danh của người dùng được cung cấp theo nhiều cách đa dạng khác khau. Ví dụ như kiểu chứng thực rhosts được dùng nhưng không phải có sẵn, chỉ có mục đích kiểm tra định danh của máy khách được liệt kê theo địa chỉ IP và DNS (file rhost).

- Định danh người dùng qua việc xác thực mật khẩu là cách được nhiều người dùng, bên cạnh đó cũng có cách khác như xác thực RSA, dùng ssh-agent và ssh-keygen để xác thực những cặp khoá.

Ứng dụng của SSH trong quản trị hệ thống

SSH được sử dụng rộng rãi trong nhiều lĩnh vực, đặc biệt là:

- Quản trị máy chủ từ xa: SSH cho phép quản trị viên kết nối từ xa vào máy chủ một cách an toàn để thực hiện các lệnh quản lý, bảo trì hệ thống mà không cần truy cập trực tiếp. Điều này đặc biệt quan trọng đối với máy chủ đám mây, VPS hoặc các hệ thống Linux/Unix.

- Truyền tệp bảo mật (SCP và SFTP): SSH hỗ trợ các giao thức SCP (Secure Copy) và SFTP (SSH File Transfer Protocol) để truyền tải tệp giữa máy tính cá nhân và máy chủ một cách an toàn, thay thế cho các giao thức truyền tệp không mã hóa như FTP.

- Tunneling và Port Forwarding: SSH có thể tạo đường hầm bảo mật (SSH tunneling), giúp mã hóa luồng dữ liệu giữa hai hệ thống. Port forwarding được sử dụng để truy cập an toàn vào các dịch vụ nội bộ hoặc bảo vệ dữ liệu khỏi bị chặn hoặc nghe lén trên mạng.

- Tích hợp với Git và hệ thống CI/CD: SSH được sử dụng để xác thực và truyền tải dữ liệu trên GitHub, GitLab, Bitbucket… giúp lập trình viên làm việc với kho lưu trữ mã nguồn một cách an toàn. Ngoài ra, nó còn giúp triển khai mã tự động trong các hệ thống CI/CD (Continuous Integration/Continuous Deployment).

- Truy cập an toàn vào IoT và thiết bị nhúng: SSH cho phép kết nối và quản lý từ xa các thiết bị IoT (Internet of Things) như Raspberry Pi, hệ thống nhúng, camera an ninh… mà không cần đến giao diện đồ họa.

- Tạo VPN bảo mật với SSH: SSH có thể được sử dụng để thiết lập một kết nối VPN bảo mật (Point-to-Point VPN), giúp truy cập mạng nội bộ từ xa mà không cần sử dụng các giải pháp VPN phức tạp khác.

Xem thêm: Kiến thức kết nối tới máy chủ qua SSH với chương trình Putty

Những câu lệnh SSH phổ biến nhất cần biết

Có 5 nhóm câu lệnh SSH thiết yếu mà mọi quản trị viên và developer cần nắm vững: ssh (kết nối từ xa), ssh-keygen (quản lý key), ssh-copy-id (triển khai key), scp (sao chép file) và sftp (truyền file tương tác), mỗi nhóm phục vụ một tác vụ chuyên biệt trong quy trình làm việc với server.

Bảng dưới đây tổng hợp cú pháp, chức năng và ví dụ thực tế của 5 nhóm lệnh SSH quan trọng nhất:

| Lệnh | Cú pháp cơ bản | Chức năng | Ví dụ thực tế |

|---|---|---|---|

| ssh | ssh [user]@[host] | Kết nối SSH cơ bản đến server | ssh root@192.168.1.100 |

| ssh (port) | ssh -p [port] [user]@[host] | Kết nối đến port SSH tùy chỉnh | ssh -p 2222 admin@myserver.com |

| ssh-keygen | ssh-keygen -t ed25519 | Tạo cặp SSH Key mới | ssh-keygen -t rsa -b 4096 -C “devops@company.com” |

| ssh-copy-id | ssh-copy-id [user]@[host] | Sao chép Public Key lên server | ssh-copy-id ubuntu@203.0.113.10 |

| scp (upload) | scp [file] [user]@[host]:[path] | Tải file lên server | scp backup.tar.gz root@server:/var/backups/ |

| scp (download) | scp [user]@[host]:[file] [local] | Tải file từ server về | scp root@server:/etc/nginx/nginx.conf ./ |

| sftp | sftp [user]@[host] | Mở phiên truyền file tương tác | sftp admin@myserver.com |

| ssh (tunnel) | ssh -L [local_port]:[remote_host]:[remote_port] [user]@[jump_host] | Tạo SSH Tunnel (Local Forwarding) | ssh -L 3306:localhost:3306 ubuntu@server.co |

Ngoài các lệnh cơ bản, một số tùy chọn (flag) hữu ích khi làm việc với SSH hàng ngày bao gồm:

- -i [keyfile]: Chỉ định file Private Key cụ thể khi máy có nhiều SSH Key (ssh -i ~/.ssh/id_project user@server)

- -v / -vv / -vvv: Bật chế độ verbose để debug kết nối SSH khi gặp lỗi

- -N: Tạo SSH Tunnel mà không mở interactive shell, thường dùng kết hợp với -L hoặc -R

- -f: Chạy SSH ở background, hữu ích khi duy trì SSH Tunnel lâu dài

Kết luận

Hy vọng bài viết trên BKNS đã giúp bạn hiểu SSH là gì và một số thông tin liên quan đến SSH. Việc hiểu và sử dụng SSH là một kỹ năng quan trọng đối với các quản trị viên hệ thống và những người làm việc trong lĩnh vực công nghệ thông tin. Nó không chỉ đảm bảo an toàn cho việc quản lý máy chủ từ xa mà còn cung cấp nhiều tính năng hữu ích khác.

Để tìm hiểu thêm nhiều bài viết hữu ích và các chương trình khuyến mại đặc sắc, hãy theo dõi website và facebook của BKNS để nhận thông tin mới nhất nhé!