C&C Server là gì? Cách hoạt động và cách phòng chống – BKNS

Thịnh Văn Hạnh

16/04/2026

23 Lượt xem

Chia sẻ bài viết

C&C Server là thuật ngữ thường xuất hiện trong các cuộc tấn công mạng, nhưng nhiều người vẫn chưa hiểu rõ nó nguy hiểm thế nào. Trong thực tế, đây là máy chủ đóng vai trò nhận lệnh, phát lệnh và điều khiển các thiết bị đã bị nhiễm mã độc từ xa. Khi hacker kiểm soát được hệ thống qua C&C Server, dữ liệu, website và cả hạ tầng doanh nghiệp đều có thể trở thành mục tiêu.

Vì vậy, việc hiểu đúng C&C Server là gì, cơ chế hoạt động ra sao và cách phòng chống thế nào là rất cần thiết. Bài viết của BKNS sẽ giúp bạn nắm rõ khái niệm, nhận diện rủi ro và áp dụng giải pháp bảo mật hiệu quả hơn.

Tóm Tắt Bài Viết

C&C Server là gì?

C&C Server (viết tắt của Command and Control Server – Máy chủ chỉ huy và điều khiển) là một máy chủ hoặc hệ thống máy tính được tội phạm mạng (Hacker) sử dụng để gửi lệnh và quản lý các thiết bị đã bị lây nhiễm mã độc (được gọi là Bot/Zombie) từ xa.

Nói một cách dễ hiểu, hãy hình dung C&C Server như “trung tâm chỉ huy” của một đội quân bóng tối. Khi thiết bị của người dùng (máy tính, điện thoại, máy chủ hay các thiết bị IoT) vô tình nhiễm malware, chúng sẽ tự động tìm cách kết nối ngầm về C&C Server này. Kể từ thời điểm kết nối thành công, thiết bị nạn nhân chính thức mất quyền tự chủ, trở thành một “con rối” trong mạng lưới Botnet và tuân thủ tuyệt đối mọi chỉ thị từ hacker.

Để duy trì mạng lưới và tối đa hóa sức mạnh tấn công, C&C Server thường đảm nhận 3 nhiệm vụ cốt lõi sau:

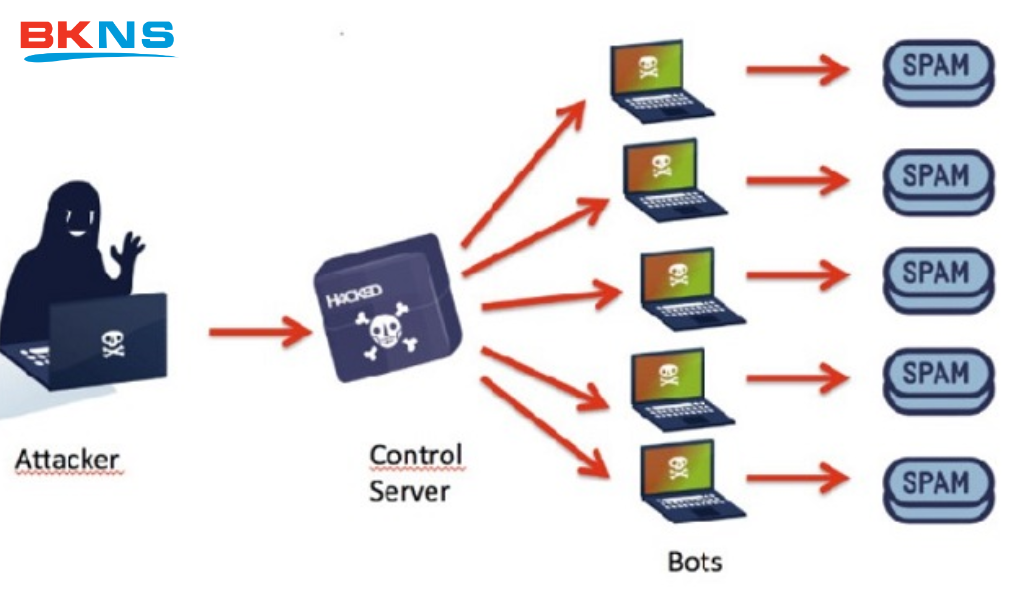

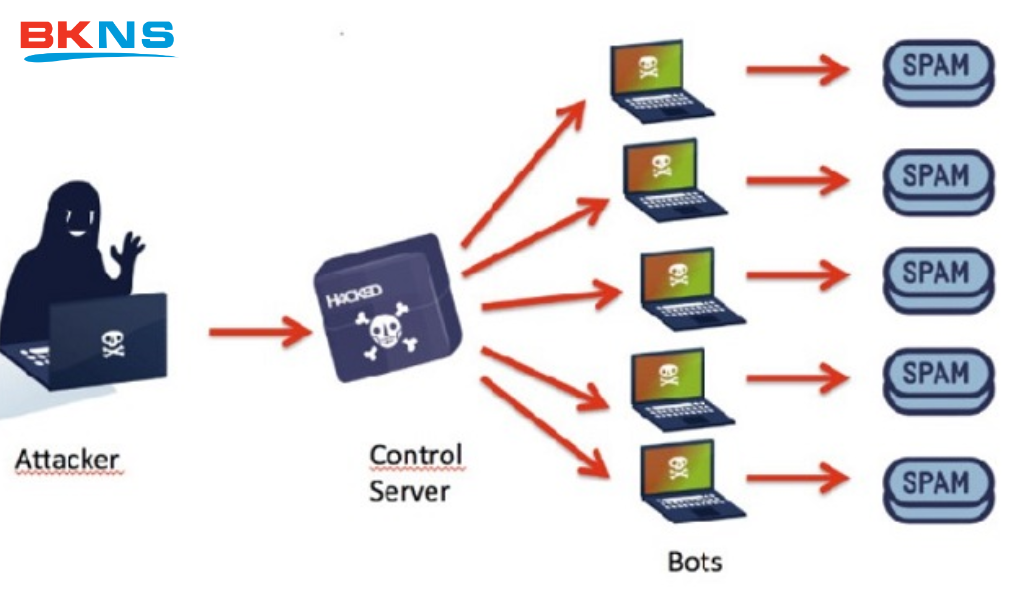

- Truyền đạt mệnh lệnh (Command): Chỉ đạo hàng ngàn, thậm chí hàng triệu thiết bị bị nhiễm cùng lúc thực hiện các hành vi phá hoại như tấn công từ chối dịch vụ phân tán (DDoS), đào tiền ảo trái phép, hoặc phát tán thư rác (spam email, lừa đảo).

- Thu thập dữ liệu tống tiền (Control & Exfiltration): Tiếp nhận toàn bộ dữ liệu nhạy cảm mà mã độc đánh cắp được từ máy nạn nhân (mật khẩu, thông tin thẻ tín dụng, tài liệu mật của doanh nghiệp) và lưu trữ an toàn trên máy chủ của hacker.

- Cập nhật vũ khí mạng: Liên tục tải xuống (download) các bản vá mã độc mới nhất, hoặc cài cắm thêm các loại Ransomware/Spyware khác vào hệ thống nạn nhân để lẩn tránh các phần mềm diệt virus và duy trì quyền kiểm soát vĩnh viễn.

Cách thức hoạt động của mạng lưới C&C Server

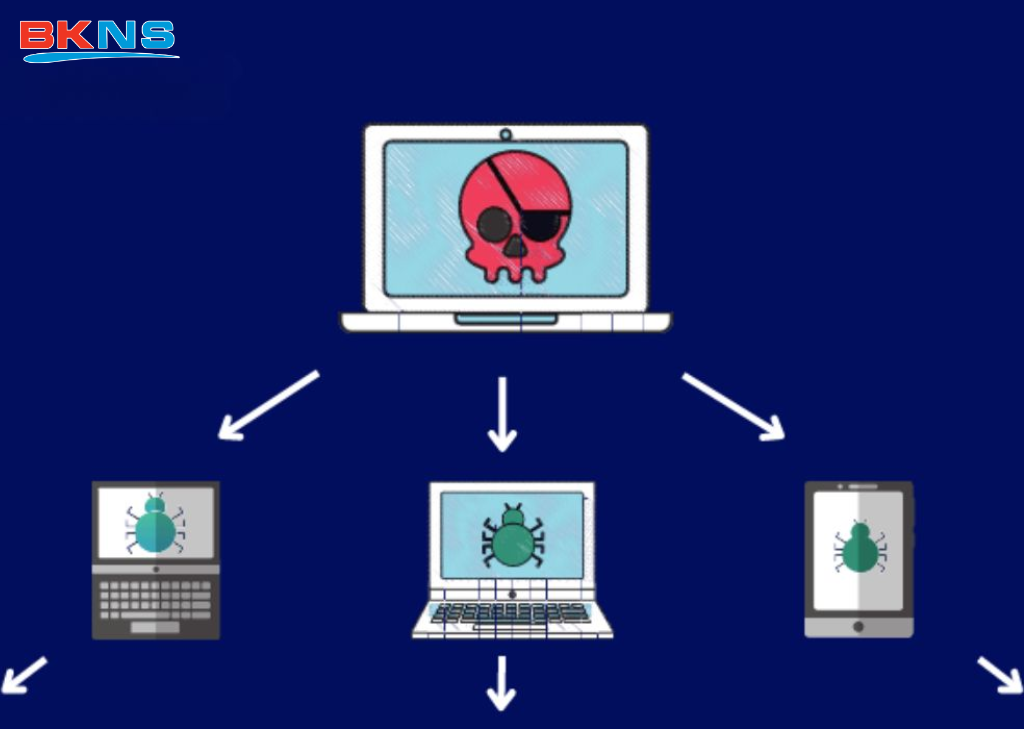

Để hình dung rõ hơn sự tinh vi và nguy hiểm của các mạng lưới máy chủ chỉ huy, chúng ta cần bóc tách từng giai đoạn hoạt động của nó. Quá trình từ lúc một thiết bị khỏe mạnh biến thành “zombie” vô tri diễn ra hoàn toàn âm thầm thông qua một chu trình khép kín và bài bản.

Dưới đây là sơ đồ minh họa luồng đi (Flowchart) của một cuộc tấn công thông qua C&C Server:

Về bản chất, mọi chiến dịch tấn công qua C&C Server đều tuân theo 4 bước cốt lõi sau đây:

Bước 1: Lây nhiễm ban đầu (Infection)

Mọi cuộc tấn công đều bắt đầu từ việc khai thác một điểm yếu – có thể là từ hệ thống hoặc từ chính sự bất cẩn của con người. Hacker sẽ sử dụng nhiều thủ đoạn khác nhau để đưa mã độc (Malware) vào thiết bị của nạn nhân:

- Tấn công Phishing (Lừa đảo): Đánh lừa nạn nhân nhấp vào các đường link giả mạo qua email, tin nhắn hoặc mạng xã hội.

- Tệp đính kèm độc hại: Dụ dỗ người dùng tải xuống các file tài liệu (Word, Excel, PDF) có nhúng sẵn các đoạn mã thực thi ngầm (Macro).

- Khai thác lỗ hổng phần mềm: Tự động rà quét và tấn công thẳng vào các lỗ hổng bảo mật (Zero-day vulnerabilities) chưa được vá trên hệ điều hành, trình duyệt hoặc các ứng dụng máy chủ mà không cần nạn nhân thao tác.

Tại bước này, mã độc đã chính thức vượt qua lớp phòng thủ đầu tiên và “cắm rễ” thành công vào thiết bị.

Bước 2: Báo cáo vị trí – “Gọi về nhà” (Call Home / Beaconing)

Khác với các loại virus truyền thống chỉ tập trung phá hoại tại chỗ, mã độc hiện đại hoạt động vô cùng tính toán. Ngay sau khi xâm nhập hệ thống, chúng chưa lập tức hành động mà sẽ ưu tiên việc ẩn mình.

Mã độc sẽ tự động tìm cách qua mặt tường lửa (Firewall) để gửi các tín hiệu kết nối ngầm về C&C Server. Quá trình này được giới bảo mật gọi là “Beaconing” hay “Call Home”. Hành động này mang ý nghĩa “báo cáo vị trí” – thông báo cho hacker biết rằng một thiết bị mới (Bot) đã bị khuất phục, hệ thống đã sẵn sàng nhận lệnh và một kênh giao tiếp bí mật, xuyên suốt đã được thiết lập.

Bước 3: Nhận lệnh và Thực thi (Execution)

Khi kênh liên lạc hai chiều đã thông suốt, C&C Server bắt đầu thể hiện vai trò của một “bộ chỉ huy đầu não”. Máy chủ này sẽ gửi các tệp lệnh điều khiển hoặc tải xuống các đoạn mã độc hại bổ sung (Payload) trực tiếp xuống thiết bị nạn nhân.

Lúc này, thiết bị của bạn hoàn toàn bị tước đoạt quyền tự chủ và bắt buộc phải thực thi mọi mệnh lệnh từ hacker. Các hành động phổ biến bao gồm:

- Huy động thiết bị tham gia vào các chiến dịch tấn công từ chối dịch vụ phân tán (DDoS) quy mô lớn nhằm làm sập website của một doanh nghiệp khác.

- Kích hoạt Ransomware (Mã độc tống tiền) để mã hóa toàn bộ dữ liệu quan trọng và yêu cầu tiền chuộc.

- Biến máy tính thành một trạm phát tán hàng triệu email rác (Spam/Phishing) để tiếp tục lừa đảo những người khác.

Bước 4: Duy trì, Thu thập và Mở rộng (Persistence)

Mục tiêu tối thượng của tội phạm mạng là vắt kiệt giá trị từ nạn nhân càng lâu càng tốt. Ở giai đoạn cuối cùng, mã độc sẽ thiết lập các cơ chế duy trì quyền truy cập (Persistence), thay đổi các khóa Registry hoặc cài cắm sâu vào hệ thống boot để đảm bảo nó vẫn hoạt động ngay cả khi nạn nhân khởi động lại máy hay quét virus thông thường.

Không dừng lại ở đó, thiết bị bị nhiễm sẽ trở thành một “bàn đạp” (Pivot point) để:

- Âm thầm thu thập dữ liệu: Sao chép mật khẩu, thông tin thẻ tín dụng, tài liệu nội bộ doanh nghiệp và đóng gói gửi ngược trở về C&C Server (Data Exfiltration).

- Lây lan chéo (Lateral Movement): Liên tục rà quét, dò tìm mật khẩu yếu và lây lan sang các máy tính, máy chủ khác trong cùng mạng nội bộ (mạng LAN), biến một ca lây nhiễm cá nhân thành thảm họa bảo mật của toàn doanh nghiệp.

Tội phạm mạng sử dụng C&C Server để làm gì?

Việc xây dựng và duy trì một hệ thống máy chủ chỉ huy đòi hỏi chi phí và kỹ thuật không hề nhỏ. Vậy tại sao giới tội phạm mạng lại đổ nhiều tài nguyên vào C&C Server đến vậy? Câu trả lời nằm ở khả năng tối đa hóa lợi nhuận bất chính và mở rộng quy mô tàn phá mà hệ thống này mang lại.

Dưới đây là 4 mục đích hàng đầu mà các nhóm Hacker sử dụng C&C Server để tấn công các cá nhân và doanh nghiệp:

1. Tạo mạng lưới Botnet để tấn công DDoS

Một trong những vũ khí đáng sợ nhất được điều khiển bởi C&C Server chính là tấn công từ chối dịch vụ phân tán (DDoS). Khi đã thu phục được hàng ngàn, thậm chí hàng triệu thiết bị trên toàn cầu để tạo thành một “đội quân” Botnet, Hacker chỉ cần một cú click chuột từ máy chủ C&C để ra lệnh.

Lúc này, toàn bộ mạng lưới Botnet sẽ huy động hàng ngàn máy tính truy cập cùng lúc để đánh sập một website mục tiêu. Lượng truy cập khổng lồ và đột ngột này sẽ làm cạn kiệt tài nguyên của máy chủ đích, khiến hệ thống tê liệt hoàn toàn, gây gián đoạn hoạt động kinh doanh và tổn thất nặng nề về doanh thu lẫn uy tín của doanh nghiệp.

2. Phân phát Ransomware (Mã độc tống tiền)

Trong các chiến dịch tống tiền bằng mã độc, C&C Server đóng vai trò là “két sắt” sinh tử. Máy chủ này không chỉ làm nhiệm vụ phát tán các tệp lệnh Ransomware xuống thiết bị nạn nhân để mã hóa toàn bộ dữ liệu, mà quan trọng hơn, C&C Server là nơi nắm giữ “khóa giải mã” (Decryption key) duy nhất.

Sau khi dữ liệu của nạn nhân đã bị khóa chặt, Hacker sẽ yêu cầu một khoản tiền chuộc khổng lồ (thường bằng Bitcoin). Nếu không có sự kết nối và xác nhận thanh toán từ C&C Server, nạn nhân sẽ vĩnh viễn mất đi quyền truy cập vào những tài liệu quan trọng của mình. Thậm chí, ngay cả khi đã trả tiền, việc có nhận được khóa giải mã từ C&C Server hay không vẫn hoàn toàn phụ thuộc vào “lòng thương” của tội phạm mạng.

3. Đánh cắp dữ liệu (Data Exfiltration) trong các chiến dịch APT

Không ồn ào như DDoS hay Ransomware, các cuộc tấn công có chủ đích APT (Advanced Persistent Threat) lại vô cùng âm thầm và hiểm độc. Trong trường hợp này, C&C Server hoạt động như một “điểm tập kết” bí mật.

Hacker sẽ ra lệnh cho mã độc nằm vùng trong máy nạn nhân để rút ruột thông tin thẻ tín dụng, bí mật kinh doanh, bản quyền sở hữu trí tuệ hay các thông tin đăng nhập quan trọng. Toàn bộ dữ liệu này sẽ được đóng gói, mã hóa và lặng lẽ gửi tuồn ra ngoài (Data Exfiltration) về C&C Server. Hậu quả là doanh nghiệp bị rò rỉ dữ liệu nghiêm trọng mà đôi khi mất đến vài tháng, thậm chí vài năm mới phát hiện ra.

4. Phát tán Spam Email và Đào tiền ảo (Cryptojacking)

Ngoài việc tấn công trực diện, C&C Server còn tận dụng triệt để tài nguyên phần cứng từ các thiết bị “zombie” để trục lợi theo những cách tinh vi khác:

- Phát tán Spam Email và Lừa đảo (Phishing): Hacker sử dụng băng thông mạng và địa chỉ IP hợp lệ của chính nạn nhân để gửi hàng triệu email rác, lừa đảo hoặc chứa mã độc đến người dùng khác. Điều này giúp chúng lẩn tránh được các bộ lọc thư rác (Spam Filter) của Google hay Microsoft.

- Đào tiền ảo trái phép (Cryptojacking): C&C Server sẽ ép CPU và GPU của máy tính, điện thoại bị nhiễm phải hoạt động 100% công suất để giải mã các thuật toán khai thác tiền điện tử (như Monero) và gửi thẳng vào ví của Hacker. Nạn nhân sẽ phải gánh chịu hóa đơn tiền điện tăng vọt, thiết bị nóng lên bất thường, giật lag và giảm tuổi thọ phần cứng một cách nghiêm trọng.

Giải pháp chặn đứng kết nối đến C&C Server bảo vệ hệ thống

Ngăn chặn mã độc lây nhiễm là bước phòng vệ đầu tiên, nhưng trên thực tế, không có hệ thống nào an toàn tuyệt đối. Do đó, việc cắt đứt “sợi dây liên lạc” giữa thiết bị nhiễm mã độc và C&C Server chính là đòn quyết định để vô hiệu hóa hoàn toàn một cuộc tấn công.

Để giải quyết triệt để vấn đề này, chúng ta cần triển khai các lớp phòng thủ phù hợp với từng quy mô, từ cá nhân cho đến hệ thống doanh nghiệp lớn.

Đối với người dùng cá nhân: Chủ động phòng ngừa từ gốc

Máy tính cá nhân thường là mắt xích yếu nhất và là con mồi ưa thích của tin tặc. Để không biến thiết bị của mình thành một “zombie” ngoan ngoãn phục vụ cho C&C Server, bạn cần tuân thủ các nguyên tắc sau:

- Sử dụng phần mềm Antivirus có tính năng Web Protection: Đừng chỉ dựa vào Windows Defender mặc định. Hãy đầu tư vào các phần mềm diệt virus uy tín có tích hợp sẵn tính năng bảo vệ và lọc lưu lượng web (Web Protection/Firewall). Tính năng này sẽ chủ động phát hiện và chặn đứng ngay lập tức các nỗ lực kết nối từ máy tính của bạn đến các địa chỉ IP hoặc tên miền độc hại đã được đưa vào danh sách đen (Blacklist).

- Tuyệt đối không tải phần mềm Crack và cẩn trọng với Email lạ: Hơn 90% các ca lây nhiễm mã độc dẫn tới kết nối C2 xuất phát từ sự chủ quan của người dùng. Các phần mềm bẻ khóa (Crack/Keygen) thực chất là “ngựa Trojan” mang theo mã độc ẩn mình. Đồng thời, hãy rèn luyện thói quen kiểm tra kỹ địa chỉ người gửi trước khi mở các email lạ, tuyệt đối không click vào các đường link (Phishing) hoặc tải xuống các tệp đính kèm (đặc biệt là .exe, .zip, .doc có chứa macro) nếu không rõ nguồn gốc.

Đối với mạng Doanh nghiệp (Cấp độ Sysadmin): Xây dựng phòng tuyến đa lớp

Ở cấp độ B2B, việc bảo vệ hệ thống đòi hỏi một chiến lược bảo mật sâu rộng (Defense in Depth) và sự giám sát liên tục từ đội ngũ quản trị trị hệ thống (Sysadmin) hoặc trung tâm điều hành an ninh mạng (SOC):

- Phân tích lưu lượng mạng (Network Traffic Analysis): Không thể chống lại những gì bạn không nhìn thấy. Doanh nghiệp cần triển khai các công cụ giám sát mạng để liên tục phân tích và phát hiện các hành vi bất thường (Anomaly Detection). Ví dụ: Việc một máy trạm liên tục gửi các gói tin nhỏ (Beaconing) ra một địa chỉ IP quốc tế không xác định vào lúc nửa đêm chính là dấu hiệu rõ ràng nhất của hoạt động C2.

- Lọc DNS (DNS Filtering): Khi mã độc cố gắng “gọi về nhà”, chúng thường sử dụng tên miền thay vì IP tĩnh để tránh bị chặn. Bằng cách áp dụng các giải pháp Lọc DNS (như Cisco Umbrella hoặc Cloudflare Gateway), hệ thống sẽ tự động chặn việc phân giải các tên miền độc hại. Khi mã độc không thể tìm thấy địa chỉ của C&C Server, chuỗi tấn công sẽ bị bẻ gãy hoàn toàn (Sinkholing).

- Áp dụng mô hình Zero Trust & Segment Network (Phân đoạn mạng): Đừng bao giờ tin tưởng bất kỳ thiết bị nào, kể cả khi nó nằm trong mạng nội bộ. Việc phân đoạn mạng (Network Segmentation) thành các khu vực riêng biệt kết hợp với nguyên tắc cấp quyền tối thiểu (Zero Trust) sẽ tạo ra các “vách ngăn” an toàn. Nếu một máy tính ở phòng Kế toán bị nhiễm mã độc và kết nối đến C&C Server, vách ngăn này sẽ ngăn chặn sự lây lan ngang (Lateral Movement), không cho phép hacker nhảy sang tấn công các máy chủ cơ sở dữ liệu quan trọng của công ty.

- Sử dụng Tường lửa thế hệ mới (NGFW) và IDS/IPS: Tường lửa truyền thống chỉ chặn theo cổng (Port) và IP là chưa đủ. Doanh nghiệp bắt buộc phải nâng cấp lên Tường lửa thế hệ mới (NGFW) kết hợp với Hệ thống phát hiện và ngăn ngừa xâm nhập (IDS/IPS). Các hệ thống này có khả năng kiểm tra sâu gói tin (Deep Packet Inspection), từ đó nhận diện và bóc tách các dấu hiệu giao tiếp C2 tinh vi ngay cả khi chúng cố tình ngụy trang dưới vỏ bọc lưu lượng HTTP/HTTPS thông thường.

4 FAQ CUỐI BÀI DẠNG CHUẨN SEO

C&C Server có phải là malware không?

Không. C&C server là hạ tầng điều khiển, còn malware là mã độc chạy trên thiết bị nạn nhân.

C2 traffic có thể ngụy trang như lưu lượng bình thường không?

Có. Kẻ tấn công thường dùng HTTP/HTTPS, DNS hoặc các giao thức phổ biến để giảm khả năng bị phát hiện.

Máy tính cá nhân có thể bị kết nối tới C&C server không?

Có. Không chỉ doanh nghiệp, máy cá nhân nhiễm stealer, trojan hoặc backdoor cũng có thể callback về hạ tầng C2.

Cần làm gì đầu tiên khi nghi ngờ có kết nối C2?

Ưu tiên cô lập máy, kiểm tra log mạng, quét endpoint, đổi mật khẩu liên quan và điều tra điểm xâm nhập ban đầu.

Nếu cần, tôi sẽ làm tiếp cho bạn bản Brief nâng cấp kiểu Bippro gồm: search intent map, hidden needs, content gap matrix, semantic entities map, title variants, và internal link plan cho đúng workflow SEO 2026.

C&C Server không chỉ là một khái niệm kỹ thuật mà còn là mắt xích quan trọng trong hầu hết các cuộc tấn công mạng hiện đại. Khi hiểu rõ C&C Server là gì, cách hacker vận hành hệ thống điều khiển từ xa và cách dữ liệu bị khai thác, bạn sẽ chủ động hơn trong việc bảo vệ thiết bị và hạ tầng của mình. Thực tế cho thấy, phần lớn rủi ro không đến từ công nghệ quá phức tạp mà đến từ sự chủ quan trong bảo mật.

Để giảm thiểu nguy cơ, hãy ưu tiên cập nhật hệ thống thường xuyên, sử dụng phần mềm bảo mật uy tín và kiểm soát chặt chẽ các kết nối bất thường. Nếu bạn đang quản trị website hoặc hệ thống doanh nghiệp, việc đầu tư vào giải pháp bảo mật chuyên sâu là điều bắt buộc, không phải lựa chọn.

BKNS khuyến nghị bạn chủ động kiểm tra, đánh giá lỗ hổng và triển khai các biện pháp phòng chống ngay từ sớm để tránh trở thành “mắt xích” trong mạng lưới C&C Server. Bảo mật không phải làm một lần, mà là quá trình liên tục.