OpenSSL là gì? Hướng dẫn cài đặt các câu lệnh OpenSSL phổ biến

Thịnh Văn Hạnh

31/03/2026

202 Lượt xem

Chia sẻ bài viết

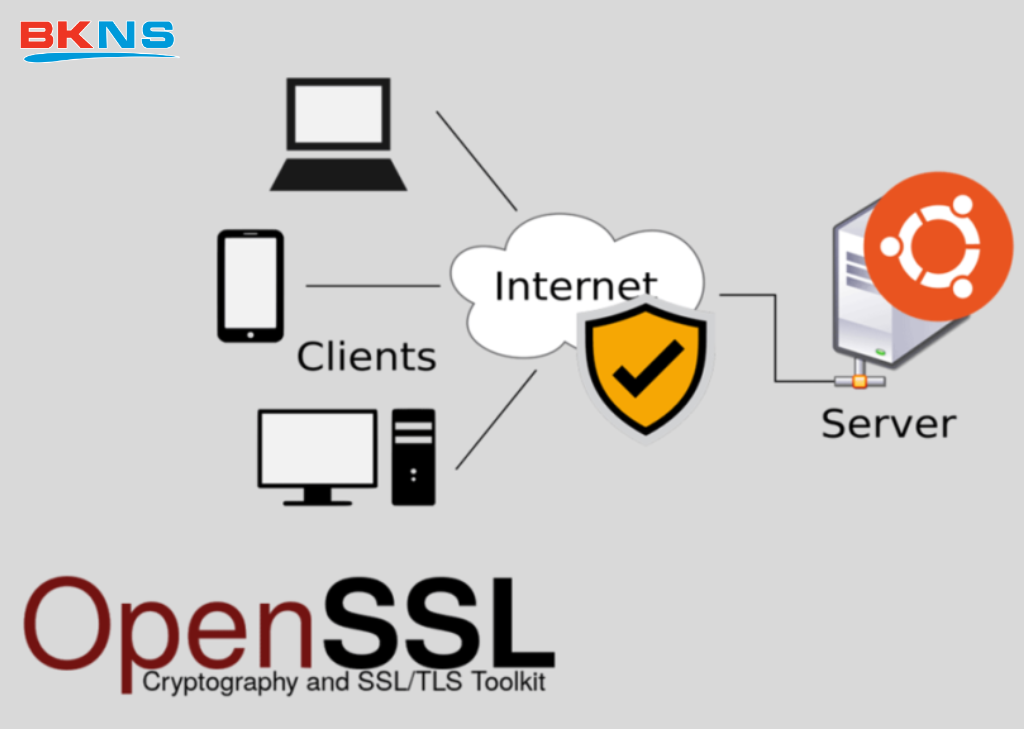

OpenSSL là một trong những công cụ quan trọng nhất trong lĩnh vực bảo mật máy chủ, website và hệ thống mạng. Nếu bạn đang tìm hiểu về chứng chỉ SSL, mã hóa dữ liệu, tạo CSR hay quản lý private key, thì gần như chắc chắn bạn sẽ phải làm việc với OpenSSL. Tuy nhiên, với người mới bắt đầu, các khái niệm và câu lệnh của OpenSSL thường khá khó nhớ và dễ gây nhầm lẫn nếu chưa hiểu rõ bản chất.

Trong bài viết này BKNS sẽ giúp bạn hiểu rõ OpenSSL là gì, cách cài đặt OpenSSL trên các hệ điều hành phổ biến, đồng thời tổng hợp những câu lệnh OpenSSL thông dụng để bạn dễ tra cứu và áp dụng trong thực tế. Nếu bạn muốn thao tác nhanh, đúng và an toàn hơn khi làm việc với SSL, đây là phần kiến thức rất đáng nắm vững.

Tóm Tắt Bài Viết

OpenSSL là gì?

OpenSSL là một thư viện mã nguồn mở và cũng là công cụ dòng lệnh rất phổ biến, được dùng để mã hóa dữ liệu, tạo khóa bảo mật, quản lý chứng chỉ số SSL/TLS và kiểm tra kết nối bảo mật trên máy chủ. Nói đơn giản, OpenSSL giúp hệ thống xác thực danh tính, bảo vệ dữ liệu truyền đi trên Internet và hỗ trợ nhiều tác vụ quan trọng liên quan đến bảo mật website, email, server và ứng dụng.

Để hình dung một cách trực quan, nếu chứng chỉ SSL/TLS là “chiếc thẻ căn cước” giúp website của bạn chứng minh danh tính đáng tin cậy với trình duyệt của người dùng, thì OpenSSL chính là “cỗ máy đúc thẻ” và là bộ công cụ toàn diện để bạn tạo ra, kiểm tra và quản lý chiếc thẻ đó. Thông qua giao diện dòng lệnh (Command Line Interface – CLI), nó trao quyền cho các lập trình viên và quản trị viên hệ thống (SysAdmin) can thiệp sâu vào tầng bảo mật của máy chủ.

Tại sao OpenSSL lại đóng vai trò quan trọng yếu trong kỷ nguyên Internet?

Nếu bạn thắc mắc vì sao một công cụ dòng lệnh (command-line) lại trở nên vô giá đối với các lập trình viên và quản trị viên hệ thống đến vậy, thì câu trả lời nằm ở tầm ảnh hưởng rộng lớn của nó. OpenSSL không chỉ đơn thuần là một tiện ích bổ sung; nó thực sự là cơ sở hạ tầng cốt lõi định hình sự an toàn của mạng Internet hiện đại.

Dưới đây là những minh chứng rõ nét nhất cho thấy tại sao OpenSSL lại trở thành “tiêu chuẩn vàng” không thể thay thế:

- Nền tảng vững chắc của đa số các kết nối HTTPS: Mỗi khi bạn thực hiện một giao dịch ngân hàng trực tuyến hay đăng nhập vào một website an toàn với biểu tượng “ổ khóa xanh”, rất có thể OpenSSL đang thầm lặng làm việc ở hậu trường. Nó là động cơ mã hóa chính được tích hợp và sử dụng cực kỳ rộng rãi trên các web server hàng đầu thế giới hiện nay như Nginx và Apache. Không có OpenSSL, việc thiết lập và duy trì các giao thức HTTPS mã hóa sẽ trở nên vô cùng khó khăn.

- Mã nguồn mở, hoàn toàn miễn phí cùng cộng đồng hậu thuẫn khổng lồ: Sức mạnh lớn nhất của công cụ này nằm ở chữ “Open”. Do là một phần mềm mã nguồn mở (open-source), OpenSSL cho phép bất kỳ doanh nghiệp hay cá nhân nào cũng có thể sử dụng mà không tốn một đồng chi phí bản quyền. Hơn thế nữa, với sự chung tay của một cộng đồng chuyên gia an ninh mạng đông đảo trên toàn cầu, mã nguồn của OpenSSL liên tục được kiểm thử, đánh giá và vá lỗi nhanh chóng, đảm bảo hệ thống luôn đứng vững trước các rủi ro bảo mật mới nhất.

- Khả năng tương thích và hỗ trợ đa nền tảng tuyệt đối: Dù hạ tầng máy chủ của bạn được xây dựng trên hệ điều hành nào, OpenSSL đều có thể hoạt động trơn tru. Công cụ này hỗ trợ hoàn hảo và mượt mà trên mọi môi trường từ Linux (Ubuntu, CentOS, Debian,…), Windows cho đến macOS. Sự linh hoạt tuyệt vời này đã biến OpenSSL thành một “ngôn ngữ bảo mật chung”, giúp các SysAdmin dễ dàng triển khai đồng bộ trên các hệ thống phức tạp.

Hướng Dẫn Cài Đặt OpenSSL Trên Các Hệ Điều Hành

Để có thể bắt đầu thao tác với các chứng chỉ bảo mật, bước đầu tiên và quan trọng nhất là bạn cần chuẩn bị cho mình một môi trường làm việc đã được tích hợp sẵn OpenSSL. Dù bạn đang sử dụng hệ điều hành nào, quá trình thiết lập cũng rất nhanh chóng và trực quan.

Cách kiểm tra OpenSSL đã được cài đặt chưa?

Trước khi bắt tay vào cài đặt mới, bạn nên kiểm tra xem hệ thống của mình đã có sẵn OpenSSL hay chưa. Rất nhiều hệ điều hành (đặc biệt là Linux và macOS) đã tích hợp sẵn công cụ này từ đầu.

Để kiểm tra, bạn hãy mở công cụ dòng lệnh (Terminal trên macOS/Linux hoặc Command Prompt/PowerShell trên Windows) và gõ dòng lệnh sau:

Bash

openssl version

- Nếu hệ thống trả về thông tin phiên bản (ví dụ: OpenSSL 3.0.2 15 Mar 2022), xin chúc mừng, bạn đã có sẵn OpenSSL và có thể bỏ qua các bước cài đặt bên dưới để đi thẳng vào phần thực hành.

- Nếu hệ thống báo lỗi (ví dụ: command not found hoặc is not recognized as an internal or external command), điều này có nghĩa là công cụ chưa được cài đặt hoặc chưa được thêm vào biến môi trường (Environment Variables). Hãy tiến hành cài đặt theo hướng dẫn tương ứng với hệ điều hành của bạn dưới đây.

Cài đặt OpenSSL trên Windows

Khác với các hệ điều hành nhân Unix, Windows không được cài đặt sẵn OpenSSL. Để sử dụng, bạn sẽ cần tải các tệp nhị phân (binaries) đã được biên dịch sẵn từ các nguồn uy tín, phổ biến nhất là dự án Win32/Win64 OpenSSL.

Các bước thực hiện:

- Truy cập vào trang web phân phối uy tín (ví dụ: slproweb.com/products/Win32OpenSSL.html).

- Tìm và tải xuống bản cài đặt Win64 OpenSSL v3.x.x Light (bản Light đã chứa đầy đủ công cụ cơ bản cho người dùng thông thường) định dạng .exe hoặc .msi.

- Chạy tệp cài đặt và thực hiện các bước theo hướng dẫn (Next).

- Thiết lập biến môi trường (Rất quan trọng): Để có thể gọi lệnh openssl từ bất kỳ thư mục nào trong Command Prompt, bạn cần thêm đường dẫn cài đặt (thường là C:\Program Files\OpenSSL-Win64\bin) vào biến PATH của hệ thống (System Environment Variables).

Cài đặt OpenSSL trên Linux (Ubuntu/CentOS)

Trên các bản phân phối của Linux, OpenSSL thường đã có sẵn và đóng vai trò như một gói phần mềm cốt lõi. Tuy nhiên, nếu bạn dùng một bản cài đặt hệ điều hành tối giản (minimal) hoặc muốn đảm bảo mình đang dùng phiên bản mới nhất, bạn có thể dễ dàng cài đặt nó thông qua các trình quản lý gói (Package Manager).

Đối với hệ điều hành Ubuntu, Debian hoặc các bản phân phối dựa trên Debian: Mở Terminal và chạy các lệnh sau để cập nhật danh sách gói và tiến hành cài đặt:

Bash

sudo apt-get update

sudo apt-get install openssl

- Đối với hệ điều hành CentOS, RHEL, Fedora hoặc các bản phân phối dựa trên Red Hat: Bạn sẽ sử dụng trình quản lý gói yum (hoặc dnf trên các phiên bản mới hơn):

Bash

sudo yum install openssl

Cài đặt OpenSSL trên macOS

Mặc dù các phiên bản macOS hiện đại đều đi kèm với LibreSSL (một bản phân nhánh của OpenSSL), các lập trình viên chuyên nghiệp thường ưu tiên cài đặt phiên bản OpenSSL chuẩn nguyên bản để đảm bảo tính đồng nhất tối đa khi làm việc và triển khai máy chủ.

Cách nhanh chóng và gọn gàng nhất để cài đặt trên macOS là sử dụng trình quản lý gói Homebrew. Nếu bạn đã cài sẵn Homebrew, chỉ cần mở Terminal và thực thi lệnh sau:

Bash

brew install openssl

Tổng hợp các câu lệnh OpenSSL phổ biến (OpenSSL Cheat Sheet)

Dưới đây là các nhóm lệnh cốt lõi kèm theo giải thích chi tiết từng tham số để bạn hiểu rõ mình đang yêu cầu hệ thống làm gì.

1. Các lệnh tạo Private Key (Khóa riêng tư)

Private Key (Khóa riêng tư) là trái tim của hệ thống mã hóa. Nó là bí mật tuyệt đối của máy chủ và không bao giờ được chia sẻ với bất kỳ ai (kể cả nhà cung cấp chứng chỉ CA). Nếu Private Key bị lộ, toàn bộ lớp bảo mật của website sẽ sụp đổ.

Để tạo một Private Key sử dụng thuật toán mã hóa RSA chuẩn mực:

Bash

openssl genrsa -out private.key 2048

Giải thích các tham số:

- genrsa: Lệnh chỉ định OpenSSL tạo ra một khóa theo thuật toán RSA.

- -out private.key: Tên tệp tin đầu ra sẽ lưu trữ khóa của bạn (bạn có thể đổi tên tùy ý, ví dụ: ten_mien.key).

- 2048: Độ dài của khóa tính bằng bit. 2048-bit là tiêu chuẩn an toàn tối thiểu được khuyến nghị hiện nay. (Bạn có thể dùng 4096 để bảo mật cao hơn, nhưng sẽ tiêu tốn nhiều tài nguyên CPU của máy chủ hơn).

2. Các lệnh tạo CSR (Certificate Signing Request)

CSR là một đoạn văn bản được mã hóa chứa thông tin về doanh nghiệp và tên miền của bạn (cùng với Public Key). Bạn bắt buộc phải tạo file này để gửi cho các Tổ chức cấp phát chứng chỉ (Certificate Authority – CA) khi muốn mua chứng chỉ SSL.

Cách 1: Tạo CSR mới cùng với Private Key (Cách khuyên dùng và nhanh nhất)

Thay vì tạo Private Key riêng rồi mới tạo CSR, bạn có thể gộp cả hai bước vào một lệnh duy nhất:

Bash

openssl req -new -newkey rsa:2048 -nodes -keyout ten_mien.key -out ten_mien.csr

- Giải thích các tham số:

- req -new: Yêu cầu tạo một file CSR mới.

- -newkey rsa:2048: Yêu cầu tạo luôn một Private Key mới chuẩn RSA 2048-bit.

- -nodes: (No DES) Cực kỳ quan trọng. Lệnh này yêu cầu không mã hóa Private Key bằng mật khẩu. Nếu bạn bỏ qua tham số này, mỗi khi khởi động lại web server (Nginx/Apache), hệ thống sẽ bắt bạn nhập mật khẩu, gây gián đoạn dịch vụ nghiêm trọng.

- -keyout: Chỉ định tên file lưu Private Key.

- -out: Chỉ định tên file lưu CSR.

Cách 2: Tạo CSR dựa trên Private Key đã có sẵn

Nếu bạn đã có sẵn Private Key (ví dụ như khi gia hạn chứng chỉ SSL cũ) và chỉ muốn tạo một file CSR mới:

Bash

openssl req -new -key ten_mien.key -out ten_mien.csr

- Giải thích tham số:

- -key ten_mien.key: Khai báo cho OpenSSL biết hãy lấy file khóa riêng tư đã có sẵn để làm cơ sở tạo CSR.

3. Lệnh tạo Self-Signed Certificate (Chứng chỉ tự ký)

Khi bạn đang phát triển website trên môi trường cục bộ (localhost), mạng nội bộ (Intranet) hoặc máy chủ Test, việc bỏ tiền mua chứng chỉ SSL thật là không cần thiết. Trong trường hợp này, bạn có thể tự đóng vai trò là CA và tự cấp phép chứng chỉ cho chính mình. Trình duyệt sẽ cảnh báo đỏ (vì không nhận diện được tổ chức cấp), nhưng kết nối vẫn được mã hóa 100%.

Lệnh tạo chứng chỉ tự ký có thời hạn 1 năm (365 ngày):

Bash

openssl req -x509 -sha256 -nodes -days 365 -newkey rsa:2048 -keyout localhost.key -out localhost.crt

Giải thích các tham số:

- -x509: Chỉ định việc xuất trực tiếp ra một file chứng chỉ (Certificate) chuẩn X.509 thay vì tạo file yêu cầu CSR.

- -sha256: Sử dụng thuật toán băm SHA-256 an toàn.

- -days 365: Số ngày chứng chỉ có hiệu lực.

- -keyout và -out: Tên file Private Key và Certificate đầu ra.

4. Các lệnh kiểm tra (Check/Verify)

Khi website báo lỗi “Not Secure” hoặc Web Server từ chối khởi động, 90% nguyên nhân là do sai lệch thông tin trong các file chứng chỉ. OpenSSL cho phép bạn “đọc” nội dung bên trong các file mã hóa này để debug lỗi.

- Kiểm tra thông tin file CSR: Để xem bạn đã nhập đúng tên miền, tên công ty trước khi gửi cho CA hay chưa:

Bash

openssl req -text -noout -verify -in ten_mien.csr - (Tham số -text giúp in nội dung ra định dạng mà con người có thể đọc được, -noout ẩn đi đoạn mã hóa loằng ngoằng, -verify kiểm tra tính toàn vẹn của chữ ký).

- Kiểm tra thông tin chứng chỉ (Certificate): Để xem chứng chỉ được cấp cho ai, hạn sử dụng đến ngày nào:

Bash

openssl x509 -in chung_chi.crt -text -noout

5. Các lệnh chuyển đổi định dạng (Format Conversion)

Thế giới máy chủ rất đa dạng và không có một định dạng chứng chỉ nào dùng chung cho tất cả. Ví dụ: Nginx và Apache thường dùng định dạng chuẩn PEM (.crt, .key), trong khi Windows Server (IIS) yêu cầu định dạng gộp PFX (.pfx), còn hệ thống dùng Java (Tomcat) đôi khi lại cần định dạng nhị phân DER.

OpenSSL là công cụ chuyển đổi mạnh mẽ nhất giúp bạn tương thích với mọi nền tảng:

Đổi từ chuẩn PEM (CRT + KEY) sang PFX (Dùng cho Windows IIS):

Bash

openssl pkcs12 -export -out chung_chi.pfx -inkey ten_mien.key -in chung_chi.crt

- (Lệnh này sẽ lấy Private Key và file chứng chỉ CRT, đóng gói chúng lại thành 1 file .pfx duy nhất. Hệ thống sẽ yêu cầu bạn đặt mật khẩu cho file PFX này).

Đổi từ PFX ngược lại sang PEM (Dùng để chuyển web từ Windows sang Nginx/Apache):

Bash

openssl pkcs12 -in chung_chi.pfx -out chung_chi.pem -nodes

- (Giải nén toàn bộ key và chứng chỉ từ file PFX ra file văn bản chuẩn PEM. Tham số -nodes đảm bảo Private Key khi giải nén ra sẽ không bị khóa bởi mật khẩu).

- Đổi từ định dạng PEM sang định dạng nhị phân DER:

Bash

openssl x509 -outform der -in chung_chi.pem -out chung_chi.der

Các Lỗi OpenSSL Thường Gặp Và Cách Khắc Phục Nhanh Chóng

Ngay cả khi bạn đã nắm trong tay bộ “Cheat Sheet” phía trên, quá trình làm việc với các chứng chỉ bảo mật đôi khi vẫn xảy ra những sự cố ngoài ý muốn. Việc hiểu rõ bản chất của các thông báo báo lỗi sẽ giúp bạn tiết kiệm hàng giờ đồng hồ loay hoay tìm kiếm trên các diễn đàn. Dưới đây là những lỗi OpenSSL kinh điển nhất mà các lập trình viên hay gặp phải và cách giải quyết triệt để.

1. Lỗi “Unable to load config info from…”

Đây là một trong những lỗi gây bối rối nhất cho những người mới sử dụng OpenSSL, đặc biệt là trên môi trường Windows. Khi bạn cố gắng chạy một lệnh khởi tạo (như tạo CSR hay chứng chỉ tự ký), màn hình Terminal đột ngột trả về dòng chữ: Unable to load config info from /usr/local/ssl/openssl.cnf (hoặc một đường dẫn tương tự).

- Nguyên nhân cốt lõi: OpenSSL cần một tệp cấu hình mặc định (có đuôi .cnf hoặc .cfg) để biết cách định dạng các file sinh ra. Khi hệ thống không tìm thấy tệp này ở đường dẫn mặc định, nó sẽ báo lỗi và từ chối thực thi lệnh.

- Cách khắc phục nhanh: Bạn cần chỉ định thủ công đường dẫn đến file cấu hình cho hệ thống thông qua biến môi trường.

Trên Windows: Mở Command Prompt (cmd) và chạy lệnh sau (hãy thay đổi đường dẫn cho khớp với thư mục bạn đã cài đặt OpenSSL):

DOS

set OPENSSL_CONF=C:\Program Files\OpenSSL-Win64\bin\openssl.cfg

- Sau khi chạy lệnh thiết lập biến này, bạn hãy thử chạy lại lệnh OpenSSL tạo file, lỗi sẽ hoàn toàn biến mất.

2. Lỗi không khớp (Mismatch) giữa Private Key và Certificate

Bạn vừa gia hạn chứng chỉ SSL thành công, cập nhật file lên máy chủ (Nginx/Apache), nhưng khi khởi động lại (restart service), máy chủ lại báo lỗi “SSL_CTX_use_PrivateKey: key values mismatch” và website bị sập ngưng hoạt động.

- Nguyên nhân cốt lõi: Chứng chỉ SSL (Certificate) và Khóa riêng tư (Private Key) là một “cặp bài trùng” được liên kết chặt chẽ bằng thuật toán toán học. Lỗi này xảy ra khi file chứng chỉ bạn đang dùng không được tạo ra từ chính file Private Key đó (có thể do bạn upload nhầm file key cũ của năm ngoái, hoặc bị lẫn lộn giữa nhiều tên miền).

Cách khắc phục và kiểm tra (Verify): Đừng vội vàng tạo lại chứng chỉ mới. Hãy sử dụng OpenSSL để kiểm tra mã băm (MD5) của cả hai file. Nếu chúng khớp nhau, đó là một cặp; nếu khác nhau, bạn đã ghép sai.

Chạy lần lượt hai lệnh sau:

Bash

openssl x509 -noout -modulus -in chung_chi.crt | openssl md5

openssl rsa -noout -modulus -in private.key | openssl md5

- Kết quả trả về sẽ là một chuỗi ký tự (Ví dụ: (stdin)= d41d8cd98f00b204e9800998ecf8427e). Nếu hai chuỗi này hoàn toàn giống nhau mà máy chủ vẫn báo lỗi, hãy kiểm tra lại đường dẫn file cấu hình Nginx/Apache. Nếu chúng khác nhau, bạn cần tìm lại đúng file Private Key gốc đã dùng để tạo ra cái CSR lúc đăng ký mua SSL.

3. Lỗi trình duyệt báo “Not Secure” dù đã cài chứng chỉ (Thiếu CA Bundle)

Dù không phải là lỗi trực tiếp từ câu lệnh OpenSSL, nhưng đây là hệ quả phổ biến sau khi cài đặt. Bạn kiểm tra trên máy tính thì thấy “ổ khóa xanh”, nhưng khi mở bằng điện thoại hoặc một số trình duyệt cũ, website lại bị cảnh báo “Certificate verification failed” hoặc “Not Trusted”.

- Nguyên nhân cốt lõi: Bạn mới chỉ cài đặt chứng chỉ của riêng tên miền (Domain Certificate) mà quên mất chứng chỉ trung gian (Intermediate Certificate / CA Bundle). Trình duyệt cần chứng chỉ trung gian này để tạo thành một “chuỗi niềm tin” (Trust Chain) nối ngược về tổ chức cấp phát gốc.

- Cách khắc phục nhanh: Bạn cần gộp (concatenate) file chứng chỉ tên miền của bạn và file CA Bundle mà nhà cung cấp gửi thành một file duy nhất.

Trên Linux/macOS:

Bash

cat ten_mien.crt ca_bundle.crt > certificate_fullchain.crt

- Sau đó, cấu hình Web Server của bạn trỏ vào file certificate_fullchain.crt vừa tạo ra. Website của bạn sẽ lấy lại được sự tin cậy tuyệt đối trên mọi thiết bị và trình duyệt.

Trên đây là toàn bộ nội dung giúp bạn hiểu rõ OpenSSL là gì, cách hoạt động, cách cài đặt và những câu lệnh OpenSSL phổ biến mà BKNS muốn chia sẻ. Hy vọng qua bài viết này, bạn đã có cái nhìn rõ ràng, dễ hiểu và thực tế hơn về OpenSSL để dễ dàng áp dụng vào quá trình quản lý SSL, mã hóa dữ liệu và bảo mật hệ thống. Nếu nắm vững công cụ này, bạn sẽ thuận tiện hơn rất nhiều khi xử lý các tác vụ liên quan đến chứng chỉ số và máy chủ.