Hack Local là gì? Cách hạn chế Hack Local cho WordPress

Thịnh Văn Hạnh

27/02/2026

2960 Lượt xem

Chia sẻ bài viết

Có rất nhiều newbie thắc mắc: “Làm gì khi website bị hack? Cách chống hack trong wordpress là gì?”. Hiện tượng web bị hack gọi là hack local ( Local Attack). Vậy hack Local là gì? Hạn chế Local Attack bằng cách nào?Câu trả lời sẽ có ngay trong bài chia sẻ dưới đây của BKNS.

Tóm Tắt Bài Viết

- Hack Local là gì?

- Hack Local hoạt động như thế nào?

- Hack Local gồm những loại nào?

- Các bước thực hiện Hack Local

- Hạn chế Hack Local trong WordPress bằng cách nào?

- Giấu File wp-config.php là cách hạn chế Local Attack hiệu quả

- Phòng tránh Hack Local bằng cách đổi tiền tố cơ sở dữ liệu

- Đổi Security key để phòng tránh Hack Local

- Không sửa Theme và Plugin trong bảng điều khiển

- Không cài thêm Theme và Plugin

- CHMOD cho File wp-config.php

- Chặn File wp-config.php thực thi

- Khóa đường dẫn wp-admin

- Dùng các Plugin để quét mã độc

Hack Local là gì?

Hack Local ( hay còn gọi là Local Attack) là một kiểu tấn công cụ bộ (tấn công trên cùng một server). Đây là kiểu tấn công được các Hacker sử dụng phổ biến. Cách thực hiện đó là Upload shell lên Host sau đó chuyển Local sang một Host khác trên cùng máy chủ (server).

Hack Local hoạt động như thế nào?

Trong bối cảnh an ninh mạng, “Hack Local” không còn là câu chuyện thao túng Google Maps. Ở góc độ kỹ thuật, Hack Local thường liên quan đến việc tấn công trong mạng nội bộ (LAN – Local Area Network). Kẻ tấn công lợi dụng sự tin tưởng giữa các thiết bị trong cùng hệ thống để nghe lén, chèn dữ liệu hoặc phát tán mã độc.

Dưới đây là các kỹ thuật phổ biến.

ARP Spoofing là gì?

ARP Spoofing (còn gọi là ARP Poisoning) là kỹ thuật giả mạo giao thức ARP nhằm đánh lừa các thiết bị trong mạng LAN.

ARP (Address Resolution Protocol) có nhiệm vụ ánh xạ địa chỉ IP sang địa chỉ MAC trong mạng nội bộ. Khi một máy cần gửi dữ liệu đến IP khác, nó sẽ hỏi: “IP này tương ứng với MAC nào?”

Kẻ tấn công lợi dụng cơ chế này để trả lời sai.

Cách giả mạo địa chỉ MAC

Quy trình hoạt động:

- Kẻ tấn công gửi gói ARP giả đến nạn nhân.

- Gói này khai báo rằng: “IP của router có MAC là của tôi.”

- Máy nạn nhân cập nhật bảng ARP với thông tin sai.

- Toàn bộ dữ liệu gửi đến router sẽ đi qua máy của hacker.

Lúc này, hacker đứng giữa luồng dữ liệu.

Nguy cơ đánh cắp dữ liệu

Khi ARP Spoofing thành công:

- Tài khoản đăng nhập nội bộ có thể bị lộ.

- Dữ liệu truyền qua HTTP có thể bị đọc trộm.

- Cookie session có thể bị chiếm đoạt.

- Hacker có thể chỉnh sửa dữ liệu trước khi chuyển tiếp.

Nếu mạng không sử dụng HTTPS hoặc mã hóa mạnh, nguy cơ bị lộ thông tin là rất cao.

Man-in-the-Middle (MITM)

Man-in-the-Middle (MITM) là hình thức tấn công trong đó kẻ tấn công đứng giữa hai bên giao tiếp mà cả hai không biết.

ARP Spoofing thường là bước đầu để thực hiện MITM trong mạng LAN.

Chặn và sửa đổi dữ liệu

Trong một cuộc tấn công MITM:

- Người dùng gửi dữ liệu đến server.

- Hacker chặn dữ liệu.

- Hacker có thể:

- Đọc nội dung.

- Thay đổi nội dung.

- Chèn mã độc.

- Sau đó, hacker gửi dữ liệu đã chỉnh sửa đến server.

Quá trình này diễn ra âm thầm.

Ví dụ thực tế

Ví dụ trong môi trường công ty:

- Nhân viên truy cập hệ thống nội bộ qua HTTP.

- Hacker trong cùng mạng thực hiện ARP Spoofing.

- Hacker chặn request đăng nhập.

- Hacker thu thập username và password.

- Sau đó, hacker đăng nhập trái phép vào hệ thống.

Trong môi trường WiFi công cộng, MITM còn phổ biến hơn nếu mạng không được mã hóa đúng cách.

Packet Sniffing

Packet Sniffing là kỹ thuật theo dõi và ghi lại các gói tin truyền trong mạng.

Khi đã kiểm soát được luồng dữ liệu, hacker có thể sử dụng công cụ chuyên dụng để phân tích traffic.

Sử dụng Wireshark

Wireshark là công cụ phân tích gói tin phổ biến trong kiểm thử bảo mật.

Khi hacker chạy Wireshark trong mạng LAN:

- Có thể xem toàn bộ packet truyền qua.

- Lọc theo IP, giao thức hoặc từ khóa.

- Phân tích nội dung chưa mã hóa.

Trong môi trường nội bộ không bảo mật tốt, Wireshark có thể thu thập rất nhiều dữ liệu nhạy cảm.

Theo dõi traffic không mã hóa

Nếu hệ thống sử dụng:

- HTTP thay vì HTTPS

- FTP thay vì SFTP

- Telnet thay vì SSH

Dữ liệu có thể bị đọc trực tiếp ở dạng văn bản thuần.

Hacker có thể thu thập:

- Tài khoản đăng nhập

- Nội dung email nội bộ

- Dữ liệu khách hàng

- Cookie session

Vì vậy, mã hóa là lớp bảo vệ bắt buộc trong mạng hiện đại.

Malware trong mạng nội bộ

Không phải mọi Hack Local đều bắt đầu bằng kỹ thuật mạng. Nhiều trường hợp xuất phát từ mã độc bên trong hệ thống.

Lây lan ngang (Lateral Movement)

Sau khi xâm nhập được một máy tính trong mạng:

- Hacker cài mã độc.

- Mã độc quét các thiết bị cùng LAN.

- Tìm lỗ hổng hoặc mật khẩu yếu.

- Mở rộng quyền kiểm soát sang nhiều máy khác.

Quá trình này gọi là lây lan ngang.

Nếu hệ thống không phân quyền rõ ràng, hacker có thể chiếm quyền toàn bộ domain nội bộ.

Hack Local gồm những loại nào?

Hack Local bao gồm:

- Unix Local

- Windows Local

- FTP Local

Các bước thực hiện Hack Local

Thông thường, các bước thực hiện Hack Local bao gồm:

Bước 1: Dò tìm user có trong máy chủ (server)

Bước 2: Dò tìm, đọc nội dung File Config trong WordPress

Bước 3: Get thông tin Login vào Database

Bước 4: Tấn công tài khoản Admin

Bước 5: Up Shell

Hạn chế Hack Local trong WordPress bằng cách nào?

Giấu File wp-config.php là cách hạn chế Local Attack hiệu quả

File wp-config.php là một file nhạy cảm và quan trọng. Giấu File wp-config.php là một trong những cách hạn chế Local Attack. Thông thường, thư mục public_html sẽ chứa các tệp tin của website:

/home/username/public_html/wp-config.php

Để giấu file này, cách tốt nhất là bạn nên đưa nó ra khỏi thư mục public_html. Các bước thực hiện cụ thể như sau:

Bước 1: Đăng nhập Host thông qua FTP

Bước 2: Tạo thêm thư mục ngang hàng với public_html

Bước 3: Tải file wp-config.php trong thư mục public_html

Bước 4: Upload file wp-config.php vào thư mục mới tạo ở bước 2

Bước 5: Tiến hành sửa file wp-config.php (thay baomat thành tên thư mục bạn đã tạo ngang hàng với thư mục public_html)

<php

if ( !defined('ABSPATH') )

define('ABSPATH', dirname(__FILE__) . '/');

require_once(ABSPATH . '../baomat/wp-config.php');

Phòng tránh Hack Local bằng cách đổi tiền tố cơ sở dữ liệu

Database Prefix là tiền tố cơ sở dữ liệu mặc định của WordPress “wp_”. Nó khiến cho Hacker biết tên từng Table của website. Vì vậy, đổi Database Prefix là một cách để tránh Local Attack. Nên sử dụng Plugin hoặc iThemes Security để đổi. Trước khi thực hiện, bạn nhớ Backup lại toàn bộ dữ liệu nhé!

Đổi Security key để phòng tránh Hack Local

Mở file wp-config.php ra để tìm chuỗi ký tự ngẫu nhiên lưu lại các session của từng user khi đăng nhập bảng điều khiển. Nếu web của bạn từng bị Hack thì cũng nên đổi Security key vài lần/tuần để an toàn hơn. Chuỗi ký tự ngẫu nhiên như sau:

define('AUTH_KEY', 'jpwfcb9izge9gnz9unoakwpovdtn754sekxebbs5zvdzgl187lftu51o6qucv6py');

define('SECURE_AUTH_KEY', 'lqodqrrfksxmn8qsy6i3kwshu7su1czmnt6xj6wtpx54er9c5dmweqptupwzzfpa');

define('LOGGED_IN_KEY', 'pxo6nd6mnfw04m3u0m38layynhrh7atesuqgonitzf0xxnqxyydqpfurqr3znsoi');

define('NONCE_KEY', 'bhlrnqwfoxfzhpcyhyqlo8jh7vhdh3ov4swgsmygwvfzx8q65hmilhwt4iylgkd8');

define('AUTH_SALT', 'prfbyplbizqiqu1i42hm622ovsznaoayr9abxcbz15xks54nnkhguzqhwkndzy6v');

define('SECURE_AUTH_SALT', 'erjzw2objjfmachy7vt9mq2ktufh2331ypnuaeanjl1oegorjrngvzvcrftnywkd');

define('LOGGED_IN_SALT', 'kpvryyyj1zwznarx4l8lloigurf9mqetnlojnxtygjhuqtj9acq4lpr5jsm2kyjg');

define('NONCE_SALT', 'arimerdvr8fbw7pkigotdb7psvc2ysa7bqrnunrzwbcqlkqhs6xzokhzwnrmsg3a');

Không sửa Theme và Plugin trong bảng điều khiển

Phòng tránh Hack Local bằng cách không sửa Theme và Plugin trong bảng điều khiển. Bởi vì, có một số Hacker thường đăng nhập vào web của bạn sau đó chèn rải rác một vài đoạn mã trong các Theme/Plugin mà bạn đang sử dụng. Vì vậy, nếu không dùng đến, tốt nhất bạn hãy tắt tính năng Editor trong bảng điều khiển đi. Cách tắt Editor khá đơn giản, bạn chỉ cần chèn đoạn sau đây vào file wp-config.php:

define('DISALLOW_FILE_EDIT',true);

Không cài thêm Theme và Plugin

Bạn nên đặt đoạn sau vào file wp-config.php để tránh Hacker tự ý cài thêm Theme hay Plugin chứa mã độc:

define('DISALLOW_FILE_MODS',true);

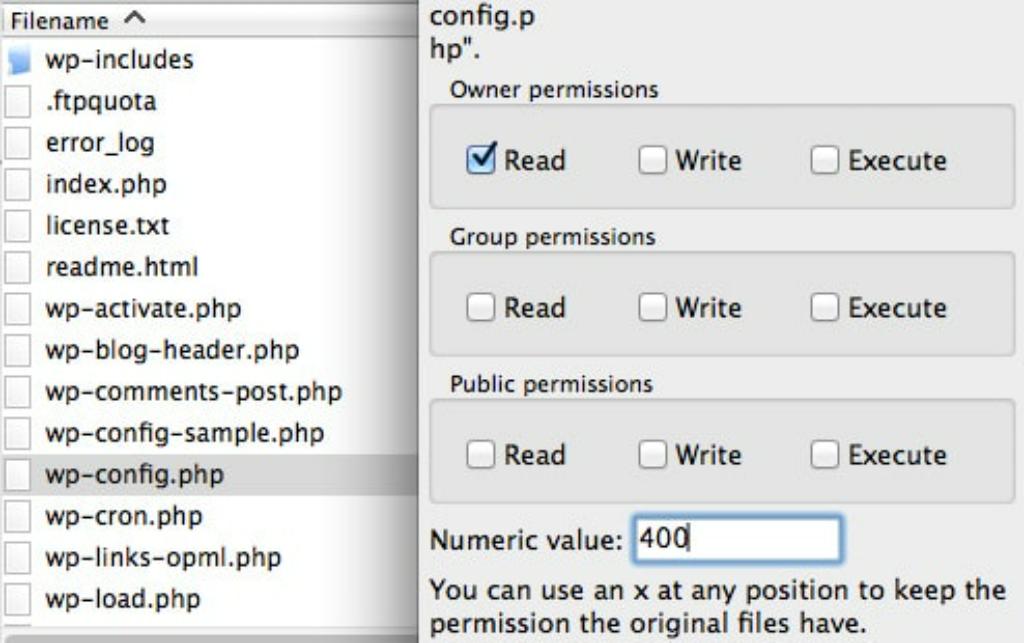

CHMOD cho File wp-config.php

Mặc định các file trong WordPress sẽ được CHMOD đổi thành 644 và 755. Bạn cũng nên tối ưu file wp-config thành 400, 440 hoặc 444. Đầu tiên bạn nên thử với 400 rồi đến 440 và 444.

Chặn File wp-config.php thực thi

Đối với máy chủ NGINX: Chèn đoạn bên dưới vào file config

location ~* wp-config.php {

deny all;

}

Đối với máy chủ Apache: Chèn đoạn bên dưới vào file .htaccess

<Files wp-config.php>; order allow,deny deny from all </Files>

Khóa đường dẫn wp-admin

Bạn cũng có thể chặn Hack Local bằng cách khóa đường dẫn wp-admin. Bạn nên tạo file .htaccess trong thư mục wp-admin hoặc dùng tính năng Login Protect trong Incapsula và chèn dòng dưới đây:

<FilesMatch ".*"> Order Deny,Allow Deny from all Allow from IP </FilesMatch>

(Thay IP thành địa chỉ IP cụ thể của máy tính bạn đang sử dụng)

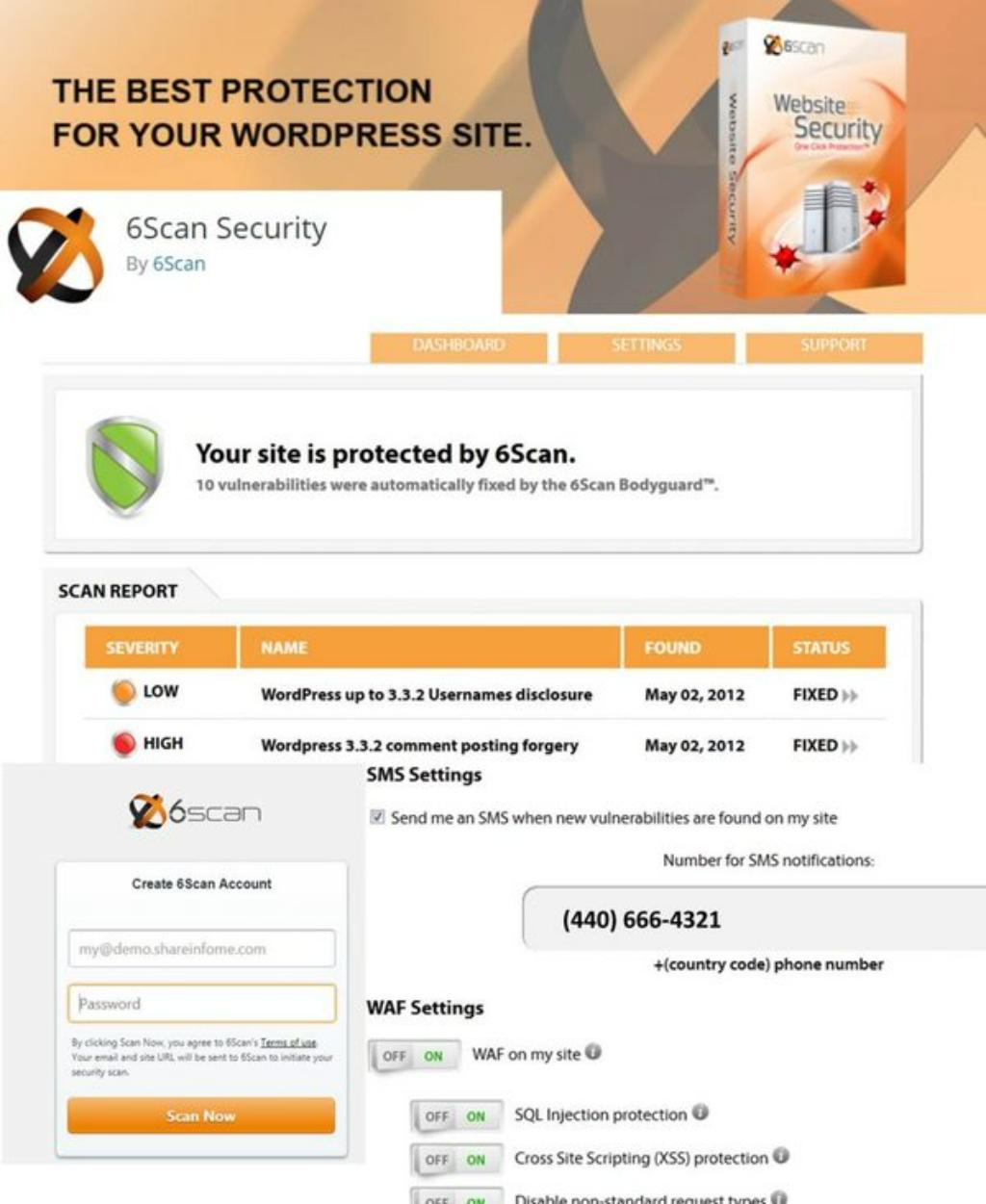

Dùng các Plugin để quét mã độc

Các Plugin quét mã độc được dùng phổ biến đó là Wordfence Scan, 6Scan Security, Anti-Malware,…Bạn có thể dùng các Plugin này để ngăn chặn Hack Local.

Trên đây, BKNS đã giúp bạn hiểu chi tiết hơn về Hack Local. Đây là một kiểu tấn công được các Hacker sử dụng phổ biến. Mong rằng bài viết sẽ hữu ích với bạn!

Hãy cho BKNS biết thông qua phần bình luận bên dưới nếu bạn còn bất cứ điều gì băn khoăn về Hack Local. Đừng quên truy cập website bkns.vn thường xuyên để cập nhật thêm nhiều bài chia sẻ hữu ích khác liên quan đến dịch vụ thiết kế, quảng cáo, lưu trữ website nhé!