Mã hóa là gì? Lợi ích của việc mã hóa dữ liệu

Thịnh Văn Hạnh

12/05/2026

2387 Lượt xem

Chia sẻ bài viết

Mã hóa là gì? Mã hóa là quá trình biến đổi dữ liệu từ dạng có thể đọc được sang dạng khó hiểu hoặc không thể đọc được nếu không có khóa giải mã phù hợp. Trong môi trường Internet, mã hóa giúp bảo vệ thông tin cá nhân, tài khoản đăng nhập, giao dịch trực tuyến và dữ liệu doanh nghiệp khỏi truy cập trái phép.

Khi tìm hiểu mã hóa là gì, nhiều người thường nghĩ đây là khái niệm chỉ dành cho chuyên gia an ninh mạng. Thực tế, mã hóa xuất hiện trong các hoạt động rất quen thuộc như truy cập website HTTPS, gửi tin nhắn, dùng ví điện tử, lưu mật khẩu hoặc sao lưu dữ liệu trên cloud.

Bài viết này sẽ giúp bạn hiểu mã hóa là gì, mã hóa dữ liệu hoạt động ra sao, khóa mã hóa có vai trò gì và vì sao mã hóa lại quan trọng trong bảo mật thông tin.

Tóm Tắt Bài Viết

- Mã hóa là gì?

- Mã hóa dữ liệu hoạt động như thế nào?

- Các thành phần cơ bản trong mã hóa

- Các loại mã hóa phổ biến hiện nay

- Bring your own encryption (BYOE)

- Cloud storage encryption

- Column-level encryption

- Deniable encryption

- Encryption as a Service (EaaS)

- End-to-end encryption (E2EE)

- Field-level encryption

- FDE (Full Disk Encryption)

- Homomorphic encryption

- HTTPS

- Link-level encryption

- Network-level encryption

- Mã hóa (Encryption) hoạt động như thế nào?

- Thuật toán mã hóa là gì?

- Nguyên nhân bạn nên mã hóa dữ liệu

- Brute force attack trong mã hóa là gì?

- Mã hóa được sử dụng như thế nào để giữ an toàn khi duyệt Internet?

- Mã hóa có an toàn tuyệt đối không?

- Kết luận

Mã hóa là gì?

Mã hóa là gì? Hiểu đơn giản, mã hóa là kỹ thuật chuyển dữ liệu gốc thành một dạng dữ liệu đã được biến đổi để người không có quyền không thể đọc được nội dung thật. Dữ liệu ban đầu được gọi là bản rõ, còn dữ liệu sau khi mã hóa được gọi là bản mã.

Trong tiếng Anh, mã hóa được gọi là Encryption. Quá trình ngược lại được gọi là Decryption, nghĩa là giải mã dữ liệu để đưa bản mã trở lại dạng có thể đọc được.

Giả sử bạn gửi một tin nhắn có nội dung: “Tài khoản của tôi là 123456”. Nếu tin nhắn này được gửi ở dạng thông thường, người chặn được dữ liệu có thể đọc ngay nội dung. Nhưng nếu tin nhắn được mã hóa, nội dung có thể biến thành một chuỗi ký tự như “X9@kLm#82Qz”. Người không có khóa giải mã sẽ không hiểu chuỗi đó có nghĩa gì.

Nói cách khác, khi ai đó hỏi mã hóa là gì, có thể trả lời ngắn gọn như sau: mã hóa là cách biến thông tin dễ đọc thành thông tin khó đọc để bảo vệ dữ liệu khỏi người không được phép truy cập.

Mã hóa không làm dữ liệu biến mất. Mã hóa chỉ thay đổi hình thức biểu diễn của dữ liệu. Người có khóa phù hợp vẫn có thể giải mã và đọc lại nội dung ban đầu.

Mã hóa dữ liệu hoạt động như thế nào?

Để hiểu rõ hơn mã hóa là gì, bạn có thể hình dung mã hóa dữ liệu như một quy trình biến thông tin dễ đọc thành một dạng khó hiểu đối với người không có quyền truy cập. Một hệ thống mã hóa thường cần 3 thành phần chính: dữ liệu gốc, thuật toán mã hóa và khóa mã hóa. Khi kết hợp với nhau, các thành phần này tạo ra bản mã để bảo vệ nội dung thật của dữ liệu.

Bước 1: Chuẩn bị bản rõ

Bản rõ là dữ liệu ban đầu có thể đọc được. Đó có thể là tin nhắn, email, mật khẩu, số tài khoản ngân hàng, file tài liệu hoặc dữ liệu khách hàng.

Bước 2: Áp dụng thuật toán mã hóa

Thuật toán mã hóa là quy tắc toán học dùng để biến đổi bản rõ. Thuật toán quyết định dữ liệu sẽ được chuyển đổi theo cách nào để trở nên khó đọc hơn.

Bước 3: Sử dụng khóa mã hóa

Khóa mã hóa là yếu tố quan trọng giúp kiểm soát quá trình mã hóa và giải mã. Tùy từng phương pháp, khóa này có thể là khóa bí mật dùng chung, khóa công khai hoặc khóa riêng tư.

Bước 4: Tạo ra bản mã

Sau khi bản rõ được xử lý bằng thuật toán và khóa mã hóa, dữ liệu sẽ trở thành bản mã. Bản mã thường có dạng chuỗi ký tự khó hiểu, không thể đọc được nếu không có khóa phù hợp.

Bước 5: Giải mã khi cần sử dụng dữ liệu

Khi người nhận hợp lệ cần đọc dữ liệu, hệ thống sẽ dùng khóa giải mã để chuyển bản mã trở lại bản rõ. Đây là quá trình ngược lại của mã hóa.

Mã hóa dữ liệu hoạt động bằng cách chuyển bản rõ thành bản mã thông qua thuật toán và khóa mã hóa. Đây là cơ chế cốt lõi giúp bảo vệ dữ liệu cá nhân, giao dịch trực tuyến và thông tin doanh nghiệp khỏi truy cập trái phép.

Các thành phần cơ bản trong mã hóa

Khi tìm hiểu mã hóa là gì, người đọc thường gặp nhiều thuật ngữ như plaintext, ciphertext, encryption, decryption, key và algorithm. Đây là các thành phần nền tảng giúp giải thích cách dữ liệu được chuyển từ dạng đọc được sang dạng khó đọc, sau đó được khôi phục lại khi có khóa phù hợp.

| Thành phần | Tên tiếng Anh | Cách hiểu đơn giản | Vai trò trong mã hóa | Ví dụ dễ hiểu |

| Bản rõ | Plaintext | Dữ liệu gốc trước khi mã hóa, có thể đọc và hiểu trực tiếp. | Là dữ liệu đầu vào của quá trình mã hóa. Nếu bản rõ bị lộ, người khác có thể đọc ngay nội dung thật. | Tin nhắn “Xin chào”, email chưa mã hóa, file văn bản thông thường. |

| Bản mã | Ciphertext | Dữ liệu đã được biến đổi thành dạng khó đọc hoặc không thể hiểu nếu không có khóa. | Là kết quả sau khi bản rõ được xử lý bằng thuật toán và khóa mã hóa. Bản mã giúp che giấu nội dung thật. | Chuỗi ký tự như “A9x@21Z”, dữ liệu giao dịch đã được mã hóa. |

| Mã hóa | Encryption | Quá trình biến bản rõ thành bản mã. | Giúp bảo vệ dữ liệu khỏi truy cập trái phép trong quá trình lưu trữ hoặc truyền qua Internet. | Mã hóa tin nhắn trước khi gửi, mã hóa file trước khi lưu lên cloud. |

| Giải mã | Decryption | Quá trình biến bản mã trở lại bản rõ. | Cho phép người có quyền đọc lại dữ liệu ban đầu bằng khóa giải mã phù hợp. | Người nhận mở tin nhắn đã mã hóa bằng khóa hợp lệ. |

| Khóa mã hóa | Key | Giá trị dùng để mã hóa hoặc giải mã dữ liệu. | Quyết định ai có thể mở hoặc đọc dữ liệu đã được bảo vệ. Nếu khóa bị lộ, dữ liệu có thể mất an toàn. | Mật khẩu, khóa bí mật, public key, private key, khóa phiên. |

| Thuật toán mã hóa | Algorithm | Bộ quy tắc toán học dùng để biến đổi dữ liệu. | Xác định cách bản rõ được chuyển thành bản mã và cách bản mã được giải mã. Thuật toán mạnh giúp dữ liệu khó bị phá hơn. | AES, RSA, ECC, TLS. |

Các loại mã hóa phổ biến hiện nay

Sau khi đã hiểu được mã hóa là gì, dưới đây là các loại mã hóa mà bạn nên biết:

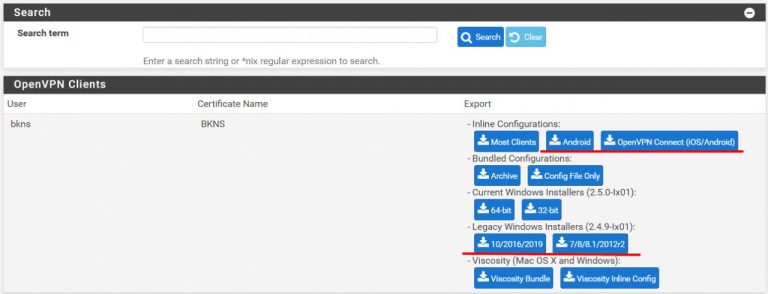

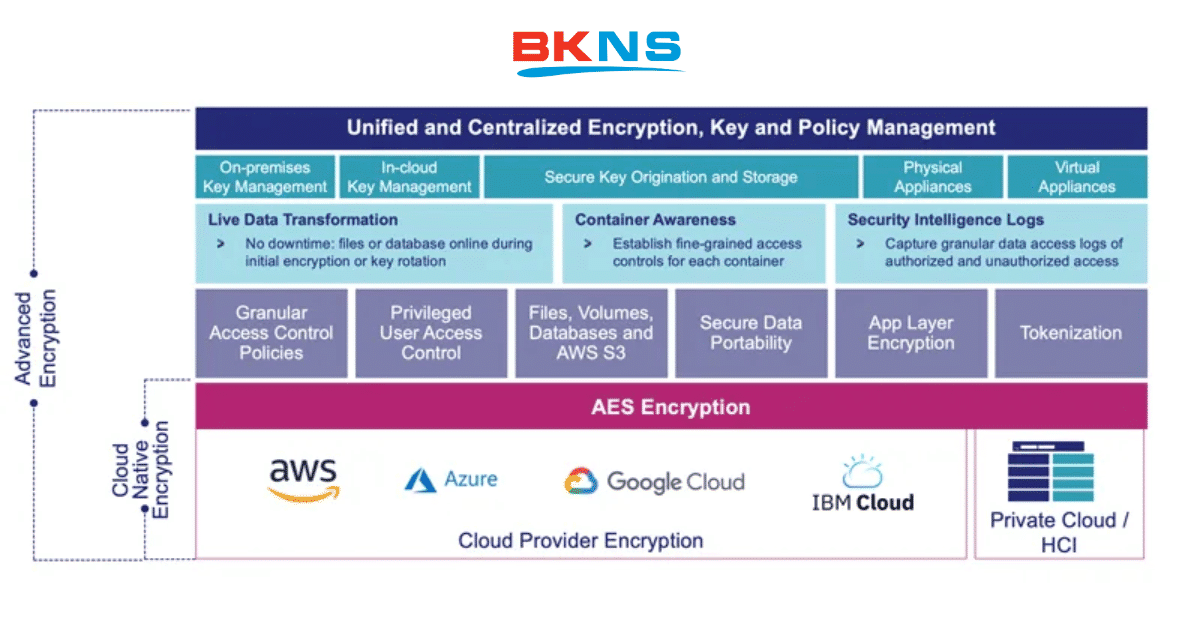

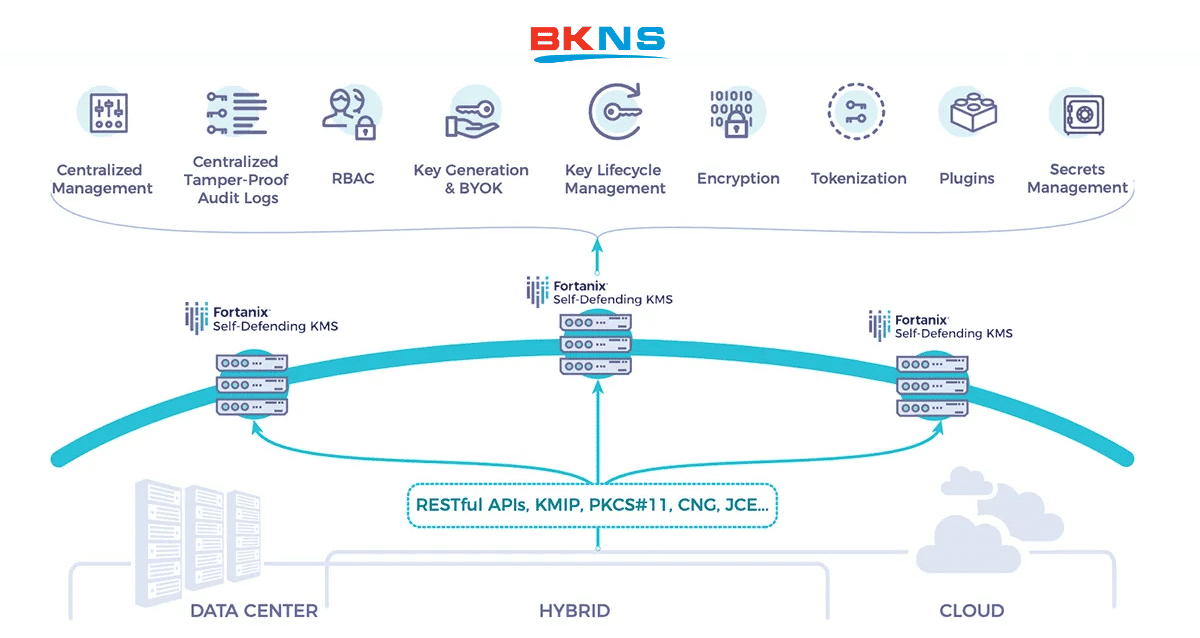

Bring your own encryption (BYOE)

BYOE là một mô hình bảo mật điện toán đám mây cho phép khách hàng sử dụng dịch vụ cloud sử dụng phần mềm mã hóa và quản lý các khóa mã hóa của riêng họ. BYOE cũng được gọi là Bring Your Own Key (BYOK). BYOE hoạt động bằng cách cho phép khách hàng triển khai phiên bản ảo hóa của phần mềm mã hóa họ sở hữu cùng với ứng dụng kinh doanh mà họ đang lưu trữ trên cloud.

Cloud storage encryption

Cloud storage encryption là một dịch vụ được cung cấp bởi các nhà cung cấp dịch vụ cloud storage, theo đó dữ liệu hoặc văn bản được chuyển đổi bằng cách sử dụng các thuật toán mã hóa và sau đó được đưa vào cloud storage. Cloud encryption gần giống với mã hóa nội bộ với một điểm khác biệt quan trọng: Khách hàng sử dụng dịch vụ cloud phải dành thời gian để tìm hiểu về các chính sách và quy trình của nhà cung cấp về mã hóa và quản lý khóa mã hóa để đảm bảo việc mã hóa phù hợp với mức độ nhạy cảm của dữ liệu được lưu trữ .

Column-level encryption

Column-level encryption là một cách tiếp cận để mã hóa cơ sở dữ liệu trong đó thông tin trong mọi ô ở trong một cột cụ thể có cùng một mật khẩu cho các mục đích truy cập, đọc và ghi.

Deniable encryption

Deniable encryption là một loại mật mã cho phép một văn bản mã hóa được giải mã theo hai hoặc nhiều cách, tùy thuộc vào khóa giải mã nào được sử dụng. Deniable encryption đôi khi được sử dụng cho các mục đích thông tin sai lệch khi người gửi dự đoán trước, khuyến khích hoặc ngăn chặn một liên lạc.

Encryption as a Service (EaaS)

Encryption as a Service (EaaS) là một mô hình đăng ký cho phép khách hàng sử dụng dịch vụ cloud tận dụng khả năng bảo mật mà mã hóa. Cách tiếp cận này cung cấp cho những khách hàng thiếu nguồn lực để tự quản lý mã hóa cách để giải quyết các mối quan tâm về tuân thủ quy định và bảo vệ dữ liệu trong môi trường nhiều người thuê. Các dịch vụ cloud encryption thường bao gồm mã hóa toàn bộ đĩa (FDE), mã hóa cơ sở dữ liệu hoặc mã hóa file.

End-to-end encryption (E2EE)

End-to-end encryption (E2EE) đảm bảo dữ liệu được gửi giữa hai bên không thể bị xem bởi kẻ tấn công đánh chặn kênh liên lạc. Việc sử dụng communication circuit được mã hóa, được cung cấp bởi Transport Layer Security (TLS) giữa web client và phần mềm web server, không phải lúc nào cũng đủ để đảm bảo E2EE.

Thông thường, nội dung thực sự đang được truyền đi được mã hóa bằng phần mềm client trước khi chuyển đến web client và chỉ người nhận mới giải mã. Các ứng dụng nhắn tin cung cấp cho E2EE bao gồm WhatsApp của Facebook và Open Whisper Systems’ Signal. Người dùng Facebook Messenger cũng có thể nhận được tin nhắn E2EE với tùy chọn Secret Conversations.

Field-level encryption

Field-level encryption là khả năng mã hóa dữ liệu trong các trường (field) cụ thể trên trang web. Ví dụ về các trường có thể được mã hóa là số thẻ tín dụng, số thẻ bảo hiểm xã hội, số tài khoản ngân hàng, thông tin liên quan đến sức khỏe, tiền lương và dữ liệu tài chính. Khi một trường được chọn, tất cả dữ liệu trong trường đó sẽ tự động được mã hóa.

FDE (Full Disk Encryption)

FDE là mã hóa ở cấp độ phần cứng. FDE hoạt động bằng cách tự động chuyển đổi dữ liệu trên ổ cứng thành một dạng mà bất kỳ ai không có key để hoàn tác quá trình chuyển đổi đều không thể hiểu được. Nếu không có key xác thực thích hợp, ngay cả khi ổ cứng được lấy ra và lắp vào máy khác, dữ liệu vẫn không thể truy cập được. FDE có thể được cài đặt trên một thiết bị máy tính vào thời điểm sản xuất hoặc có thể được thêm vào sau bằng cách cài đặt một trình điều khiển phần mềm đặc biệt.

Homomorphic encryption

Homomorphic encryption là việc chuyển đổi dữ liệu thành văn bản mã có thể được phân tích và làm việc như thể nó vẫn ở dạng ban đầu. Cách tiếp cận mã hóa này cho phép thực hiện các phép toán phức tạp trên dữ liệu được mã hóa mà không ảnh hưởng đến mã hóa.

HTTPS

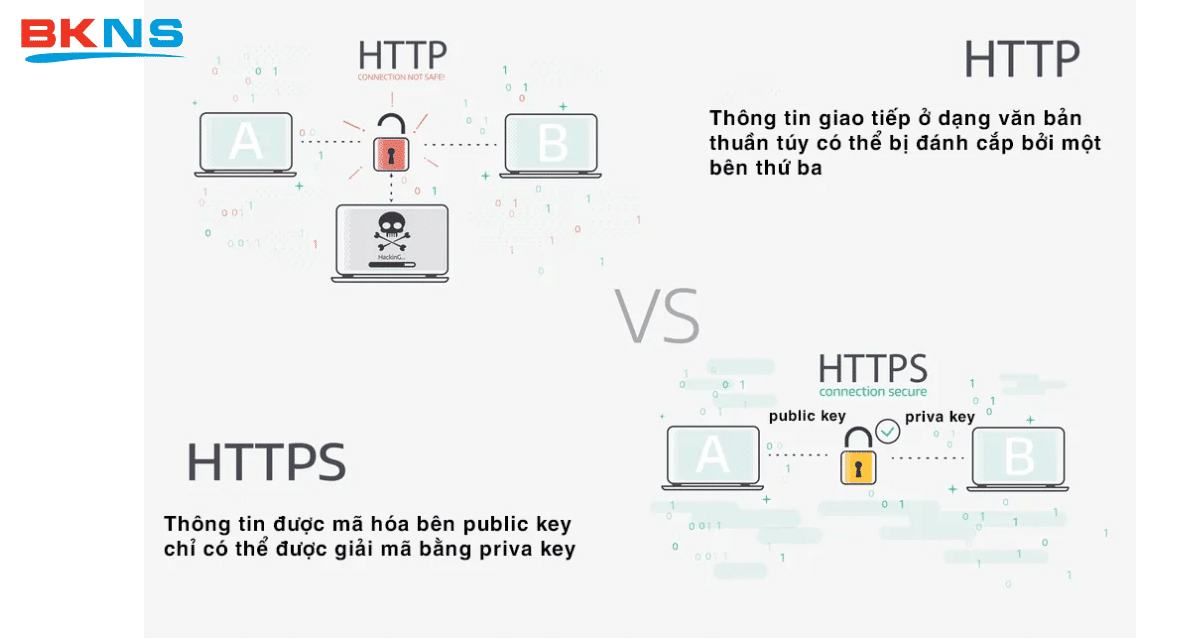

HTTPS cho phép mã hóa trang web bằng cách chạy HTTP qua giao thức TLS. Để cho phép máy chủ web mã hóa tất cả nội dung mà nó gửi, chứng chỉ public key cần phải được cài đặt.

Link-level encryption

Link-level encryption mã hóa dữ liệu khi nó rời khỏi máy chủ, giải mã ở liên kết tiếp theo, có thể là máy chủ hoặc điểm chuyển tiếp, sau đó mã hóa lại trước khi gửi đến liên kết tiếp theo. Mỗi liên kết có thể sử dụng một key khác nhau hoặc thậm chí một thuật toán khác để mã hóa dữ liệu và quá trình này được lặp lại cho đến khi dữ liệu đến tay người nhận.

Network-level encryption

Network-level encryption áp dụng các thiết bị mật mã ở tầng truyền mạng – trên cấp liên kết dữ liệu nhưng dưới cấp ứng dụng. Network-level encryption được thực hiện thông qua Bảo mật Giao thức Internet (IPsec), một tập hợp các tiêu chuẩn mở của Internet Engineering Task Force (IETF) khi được sử dụng kết hợp, sẽ tạo ra một khuôn khổ cho giao tiếp riêng qua mạng IP.

Mã hóa (Encryption) hoạt động như thế nào?

Như đã trình bày khái niệm mã hóa là gì ở trên, đó chính là quá trình lấy văn bản thuần túy, như tin nhắn văn bản hoặc email và chuyển nó thành một định dạng không thể đọc được, được gọi là “văn bản mật mã”. Điều này giúp bảo vệ tính bí mật của dữ liệu kỹ thuật số được lưu trữ trên hệ thống máy tính hoặc được truyền qua mạng như internet.

Khi người nhận dự định truy cập thông báo, thông tin sẽ được dịch trở lại dạng ban đầu được gọi là giải mã. Để mở khóa tin nhắn, cả người gửi và người nhận phải sử dụng khóa mã hóa “bí mật”, một tập hợp các thuật toán mã hóa và giải mã dữ liệu trở lại định dạng có thể đọc được.

Thuật toán mã hóa là gì?

Thuật toán mã hóa là phương pháp được sử dụng để chuyển đổi dữ liệu thành bản mã. Một thuật toán sẽ sử dụng khóa mã hóa để thay đổi dữ liệu theo cách có thể dự đoán được, để mặc dù dữ liệu được mã hóa sẽ xuất hiện ngẫu nhiên, nó có thể được chuyển trở lại thành văn bản rõ ràng bằng cách sử dụng khóa giải mã.

Một số thuật toán mã hóa phổ biến

Các thuật toán mã hóa đối xứng thường được sử dụng bao gồm:

- AES.

- 3-DES.

- SNOW.

Các thuật toán mã hóa không đối xứng thường được sử dụng bao gồm:

- RSA.

- ECC – Mật mã đường cong elliptic.

Nguyên nhân bạn nên mã hóa dữ liệu

Quyền riêng tư:

Mã hóa đảm bảo rằng không ai có thể đọc thông tin liên lạc hoặc dữ liệu ở chế độ nghỉ ngoại trừ người nhận hoặc chủ sở hữu dữ liệu hợp pháp. Điều này giúp ngăn những kẻ tấn công, mạng quảng cáo, nhà cung cấp dịch vụ Internet và trong một số trường hợp, chính phủ chặn và đọc dữ liệu nhạy cảm.

Bảo mật:

Mã hóa giúp ngăn vi phạm dữ liệu, cho dù dữ liệu đang chuyển tiếp hay ở trạng thái nghỉ. Nếu một thiết bị của công ty bị mất hoặc bị đánh cắp và ổ cứng của nó được mã hóa đúng cách, dữ liệu trên thiết bị đó sẽ vẫn được bảo mật. Tương tự, thông tin liên lạc được mã hóa cho phép các bên liên lạc trao đổi dữ liệu nhạy cảm mà không làm rò rỉ dữ liệu.

Tính toàn vẹn của dữ liệu:

Mã hóa cũng giúp ngăn chặn các hành vi độc hại như các cuộc tấn công trên đường dẫn (on-path attacks). Khi dữ liệu được truyền qua Internet, mã hóa (cùng với các biện pháp bảo vệ toàn vẹn khác) đảm bảo rằng những gì người nhận nhận được không bị giả mạo khi đan chuyển tiếp dữ liệu.

Xác thực:

Mã hóa public key có thể được sử dụng để xác định rằng chủ sở hữu của trang web sở hữu private key được liệt kê trong chứng chỉ TLS của trang web. Điều này cho phép người dùng trang web chắc chắn rằng họ được kết nối với trang web thực.

Quy định:

Nhiều quy định của ngành và chính phủ yêu cầu các công ty xử lý dữ liệu người dùng phải giữ cho dữ liệu đó được mã hóa. Ví dụ về các tiêu chuẩn quy định và tuân thủ yêu cầu mã hóa bao gồm HIPAA, PCI-DSS và GDPR.

Mặc cho tính riêng tư và các quy định tuân thủ việc mã hóa dữ liệu, các đối tượng xấu vẫn luôn có cách tấn công mã hóa. Tiêu biểu có thể kể đến brute force attack.

Brute force attack trong mã hóa là gì?

Một cuộc tấn công dạng brute force attack trong mã hóa là khi kẻ tấn công không biết khóa giải mã cố gắng xác định khóa bằng cách đưa ra hàng triệu hoặc hàng tỷ lần đoán. Tấn công kiểu brute force attack nhanh hơn nhiều với các máy tính hiện đại, đó là lý do tại sao mã hóa phải cực kỳ mạnh mẽ và phức tạp.

Hầu hết các phương pháp mã hóa hiện đại, cùng với mật khẩu chất lượng cao, đều có khả năng chống lại brute force attack, mặc dù chúng có thể trở nên dễ bị tấn công như vậy trong tương lai khi máy tính ngày càng trở nên mạnh mẽ hơn. Mật khẩu yếu vẫn dễ bị brute force attack.

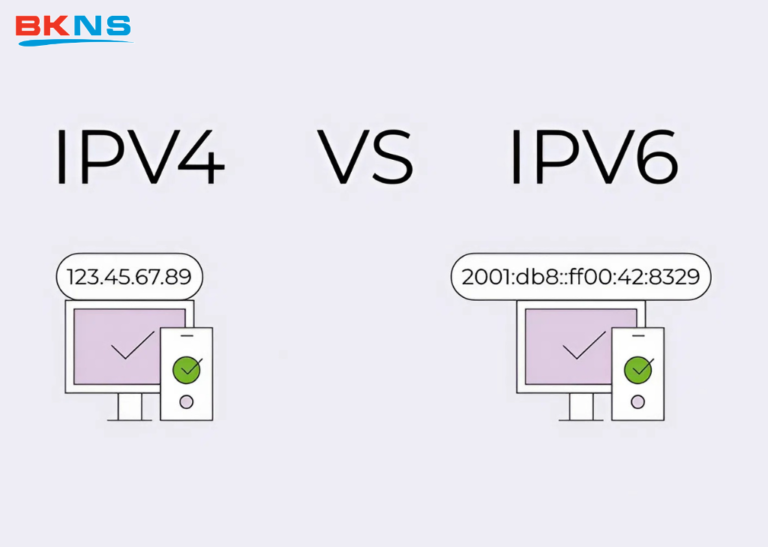

Mã hóa được sử dụng như thế nào để giữ an toàn khi duyệt Internet?

Mã hóa là nền tảng cho nhiều loại công nghệ, nhưng nó đặc biệt quan trọng để giữ an toàn cho các yêu cầu và phản hồi HTTP cũng như để xác thực các máy chủ gốc của trang web. Giao thức chịu trách nhiệm cho việc này được gọi là HTTPS (Hypertext Transfer Protocol Secure). Một trang web được truyền tải qua HTTPS thay vì HTTP sẽ có URL bắt đầu bằng https:// thay vì http://, thường được biểu thị bằng một khóa bảo mật trong thanh địa chỉ.

HTTPS sử dụng giao thức mã hóa được gọi là Transport Layer Security (TLS). Trước đây, một giao thức mã hóa được gọi là Secure Sockets Layer (SSL) là tiêu chuẩn, nhưng TLS đã thay thế SSL. Một trang web triển khai HTTPS sẽ có chứng chỉ TLS được cài đặt trên máy chủ gốc của nó.

Mã hóa có an toàn tuyệt đối không?

Mã hóa giúp dữ liệu an toàn hơn, nhưng không tạo ra sự an toàn tuyệt đối. Đây là điểm quan trọng cần hiểu khi tìm hiểu mã hóa là gì, vì nhiều người dễ lầm tưởng rằng dữ liệu đã mã hóa thì không thể bị tấn công. Trên thực tế, mã hóa chỉ là một lớp bảo vệ trong hệ thống bảo mật tổng thể.

Độ an toàn của mã hóa phụ thuộc vào nhiều yếu tố như thuật toán mã hóa, độ dài khóa, cách quản lý khóa, độ mạnh của mật khẩu, cấu hình hệ thống và hành vi người dùng. Nếu một trong các yếu tố này bị triển khai sai, dữ liệu vẫn có thể gặp rủi ro dù đã được mã hóa.

- Mất khóa mã hóa: Khi mất khóa mã hóa, người dùng có thể không thể giải mã dữ liệu. Điều này đặc biệt nghiêm trọng với các file quan trọng, ổ cứng đã mã hóa hoặc dữ liệu sao lưu trên cloud. Cách giảm thiểu là lưu khóa khôi phục ở nơi an toàn, tách biệt với dữ liệu chính và chỉ cấp quyền truy cập cho người thật sự cần thiết.

- Mật khẩu yếu: Mật khẩu yếu làm giảm hiệu quả của mã hóa. Nếu người dùng đặt mật khẩu như “123456”, ngày sinh hoặc tên cá nhân, kẻ tấn công có thể dùng brute force để thử nhiều tổ hợp mật khẩu. Cách giảm thiểu là dùng mật khẩu dài, khó đoán, không tái sử dụng mật khẩu và bật xác thực đa yếu tố MFA.

- Thuật toán lỗi thời: Một số thuật toán mã hóa cũ có thể không còn đủ an toàn trước các phương pháp tấn công hiện đại. Khi năng lực tính toán tăng lên, các chuẩn mã hóa yếu dễ bị khai thác hơn. Cách giảm thiểu là sử dụng các chuẩn mã hóa hiện đại, cập nhật hệ thống định kỳ và loại bỏ các thuật toán đã lỗi thời.

- Cấu hình sai: Mã hóa có thể mất tác dụng nếu hệ thống được cấu hình sai. Chẳng hạn, dữ liệu được mã hóa nhưng khóa lại lưu cùng nơi với dữ liệu, hoặc quyền truy cập được cấp quá rộng. Cách giảm thiểu là kiểm tra bảo mật định kỳ, rà soát cấu hình và áp dụng nguyên tắc quyền tối thiểu cho tài khoản người dùng.

- Lộ tài khoản quản trị: Nếu tài khoản quản trị bị lộ, kẻ xấu có thể truy cập dữ liệu như một người dùng hợp lệ. Khi đó, mã hóa không còn đủ để ngăn toàn bộ rủi ro. Cách giảm thiểu là phân quyền chặt chẽ, bật MFA, giám sát nhật ký đăng nhập và cảnh báo khi có hành vi bất thường.

Tuy nhiên, không phải vì có rủi ro mà nên bỏ qua mã hóa. Trái lại, mã hóa vẫn là một lớp bảo vệ quan trọng trong hầu hết hệ thống hiện đại. Khi được kết hợp với mật khẩu mạnh, xác thực đa yếu tố, quản lý khóa an toàn, phân quyền truy cập và giám sát hệ thống, mã hóa giúp giảm đáng kể nguy cơ rò rỉ dữ liệu và truy cập trái phép.

Kết luận

Trên đây là những kiến thức về mã hóa mà BKNS muốn gửi đến bạn. Hy vọng đến đây bạn đã hiểu khái niệm mã hóa là gì, các loại mã hóa phổ biến đi kèm nguyên lý hoạt động của nó.

Đọc thêm các bào viết hữu ích khác về lĩnh vực công nghệ trên BKNS thường xuyên bạn nhé.

>> Bài viết liên quan:

Edge Computing là gì? Tầm quan trọng của Edge Computing trong xử lý dữ liệu

Proxmox là gì? Những điều về môi trường ảo Proxmox có thể bạn chưa biết

Hypervisor Là Gì? Hypervisor hoạt động như thế nào?